数学代写|运筹学作业代写Operational Research代考|TIE2110

如果你也在 怎样代写运筹学Operations Research 这个学科遇到相关的难题,请随时右上角联系我们的24/7代写客服。运筹学Operations Research为管理者、工程师和任何有更好解决方案的实践者提供更好的解决方案。这门科学诞生于第二次世界大战期间。虽然它最初用于军事行动,但它的应用以某种形式扩展到地球上的任何领域。

运筹学Operations Research是将科学方法应用于解决复杂问题,指导和管理工业、商业、政府和国防中由人、机器、材料和资金组成的大型系统。独特的方法是开发一个系统的科学模型,包括诸如变化和风险等因素的测量,以此来预测和比较不同决策、战略或控制的结果。其目的是帮助管理层科学地确定其政策和行动。

statistics-lab™ 为您的留学生涯保驾护航 在代写运筹学operational research方面已经树立了自己的口碑, 保证靠谱, 高质且原创的统计Statistics代写服务。我们的专家在代写运筹学operational research代写方面经验极为丰富,各种代写运筹学operational research相关的作业也就用不着说。

数学代写|运筹学作业代写operational research代考|Encoding and evaluating the network reliability by $B D D$

The K-terminal network reliability function can be represented by a boolean function $f$ defined as follows:

$$

\left{\begin{array}{l}

f\left(x_1, x_2, \ldots, x_m\right)=1 \text { if nodes in } K \text { are linked by edges } e_i \text { with } x_i=1 \

f\left(x_1, x_2, \ldots, x_m\right)=0 \text { otherwise }

\end{array}\right.

$$

where boolean variable $x_i$ stands for the state of the link $e_i(1 \leq i \leq m)$. For instance, the boolean formula encoded by the BDD structure in figure 3 is:

$$

x_1\left(\bar{x}_2\left(\bar{x}_3 x_4 x_5 x_6+x_3\left(\bar{x}_4 x_5 x_6+x_4\right)\right)+x_2\left(\bar{x}_4 x_5 x_6+x_4\right)\right)+\bar{x}_1 x_2\left(x_3\left(\bar{x}_4 x_5 x_6+x_4\right)+\bar{x}_3 x_5 x_6\right)

$$

Our aim is to encode this reliability function by BDD. The algorithm is developed in Section 3.3. In figure 3(b), we explain the definition of BDD through an example of BDD representing the K-terminal reliability of network $\mathrm{G}$ (see figure

2). The BDD can represent the SDP implicitly avoiding huge storage for large number of SDP. A useful property of BDD is that all the paths from the root to the leaves are disjoint. If $f$ represents the system reliability expression, based on this property, the K-terminal network reliability $R_K$ of $G$ can be recursively evaluated by:

$$

\begin{aligned}

& \forall i \in{1, \ldots, m}: \

& R_K(p ; G)=\operatorname{Pr}(f=1) \

& R_K(p ; G)=\operatorname{Pr}\left(x_i \cdot f_{x_i=1}=1\right)+\operatorname{Pr}\left(\bar{x}i, f{x_i=0}=1\right) \

& R_K(p ; G)=p_i \cdot \operatorname{Pr}\left(f_{x_i=1}=1\right)+q_i \cdot \operatorname{Pr}\left(f_{x_i=0}=1\right) \

&

\end{aligned}

$$

with $p=\left(p_1, \ldots, p_m\right)$.

For instance, in figure $3(\mathrm{~b})$, the K-terminal network reliability is then defined as follows:

$$

R_K(p ; G)=p_1\left(q_2\left(q_3 p_4 p_5 p_6+p_3\left(q_4 p_5 p_6+p_4\right)\right)+p_2\left(q_4 p_5 p_6+p_4\right)\right)+q_1 p_2\left(p_3\left(q_4 p_5 p_6+p_4\right)+q_3 p_5 p_6\right)

$$

The next section presents our BDD-based algorithm for the K-terminal network reliability problem.

数学代写|运筹学作业代写operational research代考|Construction of the $B D D$ representing the $K$-terminal reliability function

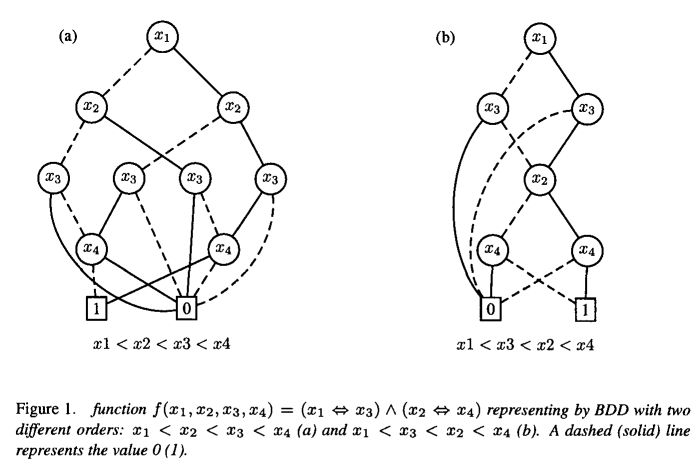

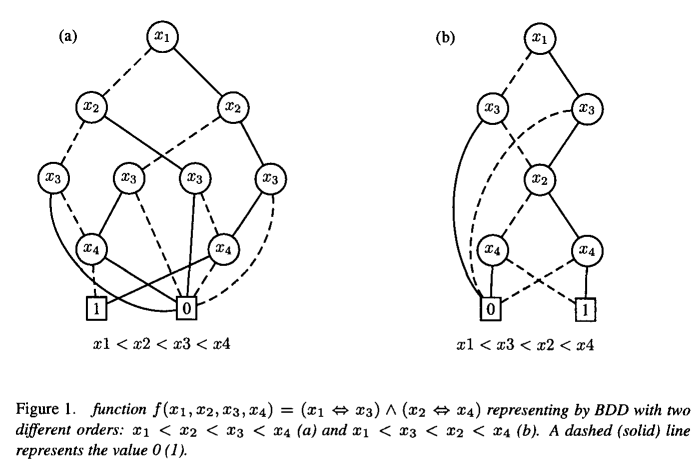

We remind that the order of the variables is very important for BDD generation (see Section 2). Time and space complexity of BDD closely depend on variable ordering. This paper is not concerned with this kind of problem and we use a breadth-first-search (BFS) ordering.

In short, our algorithm follows three steps:

- 1 The edges are ordered by using a heuristic.

- 2 The BDD is generated to encode the network reliability. The following shows the construction of the BDD encoding the K-terminal network reliability.

- 3 From this BDD structure, we obtain the K-terminal network reliabilities (whatever $p_i, i \in[1 \ldots m]$ ) as shown in the previous section.

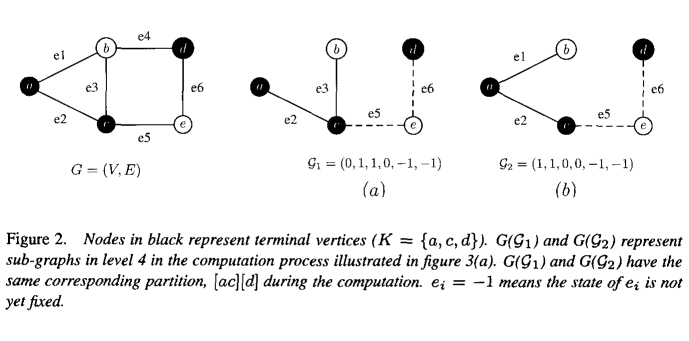

The top-down construction process can be represented as a binary tree such that the root corresponds to the original graph $G$ and children correspond to graphs obtained by deletion /contraction of edges. Nodes in the binary tree correspond to subgraphs of $G$. At the root, we consider the edge $e_1$, construct the subgraph $G_{-1}$, that is $G$ with $e_1$ deleted and the subgraph $G_{* 1}$ that is $G$ with $e_1$ contracted. Then at the second step, from $G_{-1}$, we construct $G_{-1-2}$ where $e_2$ is deleted and $G_{-1 * 2}$ where $e_2$ is contracted and so on from each created subgraphs until the vertices of $K$ are fully connected or at least one vertex of $K$ is disconnected. There are $2^n$ possible states and isomorphic graphs appear in the computation process. For the graph $G$ pictured in Fig. 2, its subgraphs $G_{* 1 * 2}$ and $G_{-1 * 2 * 3}$ are isomorphic. Our aim is to provide an efficient method in order to avoid redundant computation due to the appearance of isomorphic subproblems during the process. We use the method introduced by Carlier and Lucet ${ }^{15}$ for representing graph by partition which is an efficient way for solving this kind of problem. By identifying the isomorphic subgraphs an expansion tree is modified as a rooted acyclic graph which is a BDD (see figure $3(\mathrm{~b})$ ).

运筹学代考

数学代写|运筹学作业代写operational research代考|Encoding and evaluating the network reliability by $B D D$

k端网络可靠性函数可以用布尔函数$f$表示,定义如下:

$$

\left{\begin{array}{l}

f\left(x_1, x_2, \ldots, x_m\right)=1 \text { if nodes in } K \text { are linked by edges } e_i \text { with } x_i=1 \

f\left(x_1, x_2, \ldots, x_m\right)=0 \text { otherwise }

\end{array}\right.

$$

其中,布尔变量$x_i$表示链接$e_i(1 \leq i \leq m)$的状态。例如,图3中BDD结构编码的布尔公式为:

$$

x_1\left(\bar{x}_2\left(\bar{x}_3 x_4 x_5 x_6+x_3\left(\bar{x}_4 x_5 x_6+x_4\right)\right)+x_2\left(\bar{x}_4 x_5 x_6+x_4\right)\right)+\bar{x}_1 x_2\left(x_3\left(\bar{x}_4 x_5 x_6+x_4\right)+\bar{x}_3 x_5 x_6\right)

$$

我们的目标是用BDD编码这个可靠性函数。该算法将在第3.3节中开发。在图3(b)中,我们通过一个BDD代表网络k端可靠性$\mathrm{G}$的例子来解释BDD的定义(见图3)

2). BDD可以隐式地表示SDP,避免大量SDP占用巨大的存储空间。BDD的一个有用的性质是从根到叶的所有路径都是不相交的。若$f$表示系统可靠性表达式,则根据该性质,$G$的k端网络可靠性$R_K$可递归求出:

$$

\begin{aligned}

& \forall i \in{1, \ldots, m}: \

& R_K(p ; G)=\operatorname{Pr}(f=1) \

& R_K(p ; G)=\operatorname{Pr}\left(x_i \cdot f_{x_i=1}=1\right)+\operatorname{Pr}\left(\bar{x}i, f{x_i=0}=1\right) \

& R_K(p ; G)=p_i \cdot \operatorname{Pr}\left(f_{x_i=1}=1\right)+q_i \cdot \operatorname{Pr}\left(f_{x_i=0}=1\right) \

&

\end{aligned}

$$

通过$p=\left(p_1, \ldots, p_m\right)$。

例如,在图$3(\mathrm{~b})$中,则k端网络可靠性定义如下:

$$

R_K(p ; G)=p_1\left(q_2\left(q_3 p_4 p_5 p_6+p_3\left(q_4 p_5 p_6+p_4\right)\right)+p_2\left(q_4 p_5 p_6+p_4\right)\right)+q_1 p_2\left(p_3\left(q_4 p_5 p_6+p_4\right)+q_3 p_5 p_6\right)

$$

下一节介绍基于bdd的k端网络可靠性问题算法。

数学代写|运筹学作业代写operational research代考|Construction of the $B D D$ representing the $K$-terminal reliability function

我们提醒,变量的顺序对于BDD的生成非常重要(参见第2节)。BDD的时间和空间复杂性密切依赖于变量的顺序。本文不考虑这类问题,而是采用广度优先搜索(BFS)排序。

简而言之,我们的算法分为三个步骤:

边是用启发式排序的。

2生成BDD对网络可靠性进行编码。BDD编码k端网络可靠性的构造如下图所示。

从这个BDD结构中,我们得到了k端网络可靠性(无论$p_i, i \in[1 \ldots m]$),如前一节所示。

自顶向下的构建过程可以表示为二叉树,其根对应于原始图 $G$ 子节点对应于通过删除/收缩边得到的图。二叉树中的节点对应于的子图 $G$. 在根,我们考虑边 $e_1$,构造子图 $G_{-1}$就是这样 $G$ 有 $e_1$ 删除和子图 $G_{* 1}$ 那就是 $G$ 有 $e_1$ 收缩。第二步,从 $G_{-1}$,我们构建 $G_{-1-2}$ 在哪里 $e_2$ 被删除,并且 $G_{-1 * 2}$ 在哪里 $e_2$ 从每个创建的子图,直到顶点的 $K$ 是完全连通的还是至少有一个顶点 $K$ 已断开连接。有 $2^n$ 计算过程中出现可能状态和同构图。对于这个图 $G$ 如图2所示,它的子图 $G_{* 1 * 2}$ 和 $G_{-1 * 2 * 3}$ 是同构的。我们的目标是提供一种有效的方法,以避免在此过程中由于同构子问题的出现而导致的冗余计算。我们采用了Carlier和Lucet介绍的方法 ${ }^{15}$ 用划分表示图是解决这类问题的一种有效方法。通过识别同构子图,将展开树修改为有根无环图,即BDD(见图) $3(\mathrm{~b})$ ).

统计代写请认准statistics-lab™. statistics-lab™为您的留学生涯保驾护航。

金融工程代写

金融工程是使用数学技术来解决金融问题。金融工程使用计算机科学、统计学、经济学和应用数学领域的工具和知识来解决当前的金融问题,以及设计新的和创新的金融产品。

非参数统计代写

非参数统计指的是一种统计方法,其中不假设数据来自于由少数参数决定的规定模型;这种模型的例子包括正态分布模型和线性回归模型。

广义线性模型代考

广义线性模型(GLM)归属统计学领域,是一种应用灵活的线性回归模型。该模型允许因变量的偏差分布有除了正态分布之外的其它分布。

术语 广义线性模型(GLM)通常是指给定连续和/或分类预测因素的连续响应变量的常规线性回归模型。它包括多元线性回归,以及方差分析和方差分析(仅含固定效应)。

有限元方法代写

有限元方法(FEM)是一种流行的方法,用于数值解决工程和数学建模中出现的微分方程。典型的问题领域包括结构分析、传热、流体流动、质量运输和电磁势等传统领域。

有限元是一种通用的数值方法,用于解决两个或三个空间变量的偏微分方程(即一些边界值问题)。为了解决一个问题,有限元将一个大系统细分为更小、更简单的部分,称为有限元。这是通过在空间维度上的特定空间离散化来实现的,它是通过构建对象的网格来实现的:用于求解的数值域,它有有限数量的点。边界值问题的有限元方法表述最终导致一个代数方程组。该方法在域上对未知函数进行逼近。[1] 然后将模拟这些有限元的简单方程组合成一个更大的方程系统,以模拟整个问题。然后,有限元通过变化微积分使相关的误差函数最小化来逼近一个解决方案。

tatistics-lab作为专业的留学生服务机构,多年来已为美国、英国、加拿大、澳洲等留学热门地的学生提供专业的学术服务,包括但不限于Essay代写,Assignment代写,Dissertation代写,Report代写,小组作业代写,Proposal代写,Paper代写,Presentation代写,计算机作业代写,论文修改和润色,网课代做,exam代考等等。写作范围涵盖高中,本科,研究生等海外留学全阶段,辐射金融,经济学,会计学,审计学,管理学等全球99%专业科目。写作团队既有专业英语母语作者,也有海外名校硕博留学生,每位写作老师都拥有过硬的语言能力,专业的学科背景和学术写作经验。我们承诺100%原创,100%专业,100%准时,100%满意。

随机分析代写

随机微积分是数学的一个分支,对随机过程进行操作。它允许为随机过程的积分定义一个关于随机过程的一致的积分理论。这个领域是由日本数学家伊藤清在第二次世界大战期间创建并开始的。

时间序列分析代写

随机过程,是依赖于参数的一组随机变量的全体,参数通常是时间。 随机变量是随机现象的数量表现,其时间序列是一组按照时间发生先后顺序进行排列的数据点序列。通常一组时间序列的时间间隔为一恒定值(如1秒,5分钟,12小时,7天,1年),因此时间序列可以作为离散时间数据进行分析处理。研究时间序列数据的意义在于现实中,往往需要研究某个事物其随时间发展变化的规律。这就需要通过研究该事物过去发展的历史记录,以得到其自身发展的规律。

回归分析代写

多元回归分析渐进(Multiple Regression Analysis Asymptotics)属于计量经济学领域,主要是一种数学上的统计分析方法,可以分析复杂情况下各影响因素的数学关系,在自然科学、社会和经济学等多个领域内应用广泛。

MATLAB代写

MATLAB 是一种用于技术计算的高性能语言。它将计算、可视化和编程集成在一个易于使用的环境中,其中问题和解决方案以熟悉的数学符号表示。典型用途包括:数学和计算算法开发建模、仿真和原型制作数据分析、探索和可视化科学和工程图形应用程序开发,包括图形用户界面构建MATLAB 是一个交互式系统,其基本数据元素是一个不需要维度的数组。这使您可以解决许多技术计算问题,尤其是那些具有矩阵和向量公式的问题,而只需用 C 或 Fortran 等标量非交互式语言编写程序所需的时间的一小部分。MATLAB 名称代表矩阵实验室。MATLAB 最初的编写目的是提供对由 LINPACK 和 EISPACK 项目开发的矩阵软件的轻松访问,这两个项目共同代表了矩阵计算软件的最新技术。MATLAB 经过多年的发展,得到了许多用户的投入。在大学环境中,它是数学、工程和科学入门和高级课程的标准教学工具。在工业领域,MATLAB 是高效研究、开发和分析的首选工具。MATLAB 具有一系列称为工具箱的特定于应用程序的解决方案。对于大多数 MATLAB 用户来说非常重要,工具箱允许您学习和应用专业技术。工具箱是 MATLAB 函数(M 文件)的综合集合,可扩展 MATLAB 环境以解决特定类别的问题。可用工具箱的领域包括信号处理、控制系统、神经网络、模糊逻辑、小波、仿真等。