如果你也在 怎样代写密码学Cryptography & Cryptanalysis这个学科遇到相关的难题,请随时右上角联系我们的24/7代写客服。

密码学创造了具有隐藏意义的信息;密码分析是破解这些加密信息以恢复其意义的科学。许多人用密码学一词来代替密码学;然而,重要的是要记住,密码学包括了密码学和密码分析。

statistics-lab™ 为您的留学生涯保驾护航 在代写密码学Cryptography & Cryptanalysis方面已经树立了自己的口碑, 保证靠谱, 高质且原创的统计Statistics代写服务。我们的专家在代写密码学Cryptography & Cryptanalysis代写方面经验极为丰富,各种代写密码学Cryptography & Cryptanalysis相关的作业也就用不着说。

我们提供的密码学Cryptography & Cryptanalysis及其相关学科的代写,服务范围广, 其中包括但不限于:

- Statistical Inference 统计推断

- Statistical Computing 统计计算

- Advanced Probability Theory 高等概率论

- Advanced Mathematical Statistics 高等数理统计学

- (Generalized) Linear Models 广义线性模型

- Statistical Machine Learning 统计机器学习

- Longitudinal Data Analysis 纵向数据分析

- Foundations of Data Science 数据科学基础

数学代写|密码学作业代写Cryptography & Cryptanalysis代考|Enumerating Short Vectors

We would like to find a short vector in a lattice. One idea would simply be to enumerate all linear combinations of the basis vectors with some bound on the coefficients. Unfortunately, short vectors could in principle come from linear combinations with large coefficients. Instead, we shall use the Gram-Schmidt basis to bound the size of the coefficients.

We shall find all points $\mathbf{u}$ in a lattice with $|\mathbf{u}|^2 \leq A^2$ for some bound $A^2$. Let $\mathbf{b}_1, \mathbf{b}_2, \ldots, \mathbf{b}_n$ be a basis for $\Lambda$, and let $\mathbf{b}_1^, \ldots, \mathbf{b}_n^$ be the corresponding Gram-Schmidt basis. Note that for any vector $\mathbf{u} \in \Lambda$, we can write it as a linear combination of the Gram-Schmidt basis vectors $\mathbf{u}=\sum_i \alpha_i \mathbf{b}i^$ and then $$ |\mathbf{u}|^2=\sum{i=1}^n \alpha_i^2\left|\mathbf{b}_i^\right|^2

$$

Recall that $\mathbf{b}_n^$ is the part of $\mathbf{b}_n$ that is orthogonal to all the earlier basis vectors. This means when $\mathbf{u}=\sum_i a_i \mathbf{b}_i=\sum_i \alpha_i \mathbf{b}_i^$, then $a_n=\alpha_n$. Therefore, if $\alpha\left|\mathbf{b}_n^*\right|>A$ then $|\mathbf{u}|>A$.

We therefore begin by enumerating vectors with $n$-th coordinate $a_n$ between $-\left\lfloor A /\left|\mathbf{b}_n^\right|\right\rfloor$ and $+\left\lfloor A /\left|\mathbf{b}_n^\right|\right\rfloor$.

Given $a_n$, we can now consider the possibilities for $a_{n-1}$. Of course, this time, the contribution in the direction of $\mathbf{b}{n-1}^$ is that given by $a{n-1} \mathbf{b}{n-1}$ and $a_n \mathbf{b}_n$, where the latter’s contribution is $a_n \mu{n, n-1}\left|\mathbf{b}{n-1}^\right|$. So given $a_n$, we want to enumerate all the $(n-1)$-th coordinates $a{n-1}$ such that

$$

\left(a_{n-1}+a_n \mu_{n, n-1}\right)^2\left|\mathbf{b}{n-1}^\right|^2+a_n^2\left|\mathbf{b}_n^\right|^2 \leq A^2{ }^2

$$

In general, given $a{i+1}, \ldots, a_n$, we consider the possibilities for $a_i$. Again, we want to enumerate all $a_i$ such that

$$

\left(a_i+\sum_{j=i+1}^n a_j \mu_{j i}\right)^2\left|\mathbf{b}i^\right|^2+\sum{j=i+1}^n\left(a_j+\sum_{k=j+1}^n a_k \mu_{k, j}\right)^2\left|\mathbf{b}j^\right|^2 \leq A^2

$$

For some choices of $a{i+1}, \ldots, a_n$ there may be no possible choices for $a_i$, in which case we stop and continue with other choices for $a_{i+1}, \ldots, a_n$.

Whenever we find a non-empty region for $a_1$ and enumerate those values, we enumerate lattice vectors of length less than $A$. It is clear that for any lattice point $\mathbf{u}$ of length less than $A$, this point must be among the lattice point eventually enumerated.

数学代写|密码学作业代写Cryptography & Cryptanalysis代考|Digital Signatures

We shall now consider a variant of the original cryptographic problem. Alice wants to send messages to Bob via some channel. Eve has access to the channel, and she may tamper with anything sent over the channel, and even introduce her own messages. Alice wants her messages to Bob to arrive without modification, or if it they have been tampered with, Bob should notice.

The obvious solution is for Alice and Bob to have a shared secret and use a message authentication code. But Bob may have many correspondents, and may not want to manage shared secrets with each of them.

What if Alice wants to make her message public and let anyone, even people Alice has never met, convince themselves that Alice sent the message?

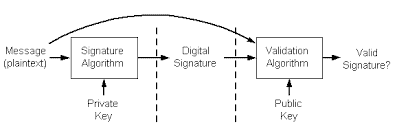

The solution is digital signatures, which resemble message authentication codes. As for public key encryption, we have two keys, one key for creating tags and another key for verifying them. The tags are called signatures and creating them is called signing. Alice makes the verification key public key, allowing anyone to verify, and keeps the signing key secret.

Before we begin the design of signature schemes, we shall discuss hash functions, a tool that we can use to extend the plaintext space for signatures, simplifying the design of signature schemes.

The first class of signature schemes we study are based on the famous RSA cryptosystem. At first sight, this system looks like a “dual” of the textbook RSA public key encryption scheme, but this similarity is superficial.

The second class of signature schemes we study is based on a much deeper theory, namely how to argue convincingly that something is true without revealing the evidence for why it is true.

We shall discuss few new computational algorithms in this chapter, since we are in effect reusing analysis we did in the previous two chapters.

Before we end, we briefly discuss signatures that are not based on numbertheoretic problems, as well as how to use signatures to protect key exchange.

密码学代写

数学代写|密码学作业代写Cryptography & Cryptanalysis代考|Enumerating Short Vectors

我们想在格子中找到一个短向量。一种想法是简单地枚举基向量的所有线性组合,并在系数上有一些限制。不幸 的是,短向量原则上可能来自具有大系数的线性组合。相反,我们将使用 Gram-Schmidt 基来限制系数的大 小。

我们将找到所有点 $\mathbf{u}$ 在一个格子中 $|\mathbf{u}|^2 \leq A^2$ 对于某些绑定 $A^2$. 让 $\mathbf{b}1, \mathbf{b}_2, \ldots, \mathbf{b}_n$ 成为基础 $\Lambda$ ,然后让 Imathbf{b}_1^, Idots,\mathbf{b}_n^ 是对应的 Gram-Schmidt 基。请注意,对于任何向量 $\mathbf{u} \in \Lambda$ ,我们可以将 其写成 Gram-Schmidt 基向量的线性组合 Imathbf{u}=Isum_i Ialpha_i \mathbffb}i^ 接着 回顾 $\backslash m a t h b f{b}{-} n^{\wedge}$ 是的一部分 $\mathbf{b}n$ 与所有先前的基向量正交。这意味着当 $|\mathbf{u}|>A$ +\leftlfloor A $/$ left|\mathbf{b}_n^\right|\rightııfloor. 鉴于 $a_n$ ,我们现在可以考虑以下可能性 $a{n-1}$. 当然,这一次,方向的贡献 $\backslash$ mathbf $\left.{\mathrm{b}} n-1\right}$ 是由 $a n-1 \mathbf{b} n-1$ 和 $a_n \mathbf{b}n$ ,其中后者的贡献是 $\left.a{-} n \backslash m u{n, n-1} \backslash l f t \mid \backslash m a t h b f{b} n-1\right} \wedge \backslash r i g h t \mid$. 所以给出 $a_n$ ,我们想 枚举所有 $(n-1)$-th 坐标 $a n-1$ 这样

left(a_{n-1}+a_n $\backslash m u_{-}{n, n-1} \backslash$ right $)^{\wedge} 2 \backslash$ left $\left.\left|\backslash m a t h b f{b}{n-1}^{\wedge} \backslash r i g h t\right|\right|^{\wedge} 2+a_{-} n^{\wedge} 2 \backslash l$ eft $\left.\mid \backslash m a t h b f f b\right}\left.{-} n^{\wedge} \backslash r i g h t\right|^{\wedge} 2 \backslash$ leq $A^{\wedge} 2{}^{\wedge} 2$ 一般来说,给定 $a i+1, \ldots, a_n$ ,我们考虑的可能性 $a_i$. 同样,我们要枚举所有 $a_i$ 这样 对于某些选择 $a i+1, \ldots, a_n$ 可能没有可能的选择 $a_i$ ,在这种情况下我们停止并继续其他选择 $a{i+1}, \ldots, a_n$.

每当我们找到一个非空区域 $a_1$ 并枚举这些值,我们枚举长度小于 $A$. 显然对于任意格点 $\mathbf{u}$ 长度小于 $A$ ,这个点一 定在最终枚举出的格点之中。

数学代写|密码学作业代写Cryptography & Cryptanalysis代考|Digital Signatures

我们现在将考虑原始密码问题的一个变体。Alice 想通过某个通道向 Bob 发送消息。Eve 可以访问该频道,她可以篡改通过该频道发送的任何内容,甚至可以引入她自己的消息。Alice 希望她发送给 Bob 的消息不加修改地到达,或者如果消息被篡改,Bob 应该注意到。

显而易见的解决方案是让 Alice 和 Bob 共享一个秘密并使用消息验证码。但是 Bob 可能有很多通信者,并且可能不想管理与他们每个人共享的秘密。

如果 Alice 想公开她的消息,让任何人(甚至是 Alice 从未见过的人)说服自己是 Alice 发送的消息怎么办?

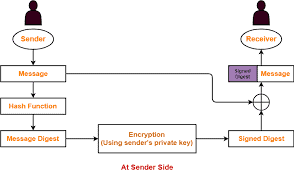

解决方案是数字签名,类似于消息验证码。至于公钥加密,我们有两把钥匙,一把用来创建标签,另一把用来验证标签。标签称为签名,创建它们称为签名。爱丽丝将验证密钥设为公钥,允许任何人验证,并将签名密钥保密。

在我们开始设计签名方案之前,我们将讨论哈希函数,这是一个我们可以用来扩展签名明文空间的工具,简化签名方案的设计。

我们研究的第一类签名方案是基于著名的 RSA 密码系统。乍一看,这个系统像是教科书RSA公钥加密方案的“双重”,但这种相似是表面的。

我们研究的第二类签名方案基于更深层次的理论,即如何在不揭示其真实性的证据的情况下令人信服地论证某事为真。

我们将在本章中讨论一些新的计算算法,因为我们实际上是在重用前两章中所做的分析。

在结束之前,我们将简要讨论不基于数论问题的签名,以及如何使用签名来保护密钥交换。

统计代写请认准statistics-lab™. statistics-lab™为您的留学生涯保驾护航。

金融工程代写

金融工程是使用数学技术来解决金融问题。金融工程使用计算机科学、统计学、经济学和应用数学领域的工具和知识来解决当前的金融问题,以及设计新的和创新的金融产品。

非参数统计代写

非参数统计指的是一种统计方法,其中不假设数据来自于由少数参数决定的规定模型;这种模型的例子包括正态分布模型和线性回归模型。

广义线性模型代考

广义线性模型(GLM)归属统计学领域,是一种应用灵活的线性回归模型。该模型允许因变量的偏差分布有除了正态分布之外的其它分布。

术语 广义线性模型(GLM)通常是指给定连续和/或分类预测因素的连续响应变量的常规线性回归模型。它包括多元线性回归,以及方差分析和方差分析(仅含固定效应)。

有限元方法代写

有限元方法(FEM)是一种流行的方法,用于数值解决工程和数学建模中出现的微分方程。典型的问题领域包括结构分析、传热、流体流动、质量运输和电磁势等传统领域。

有限元是一种通用的数值方法,用于解决两个或三个空间变量的偏微分方程(即一些边界值问题)。为了解决一个问题,有限元将一个大系统细分为更小、更简单的部分,称为有限元。这是通过在空间维度上的特定空间离散化来实现的,它是通过构建对象的网格来实现的:用于求解的数值域,它有有限数量的点。边界值问题的有限元方法表述最终导致一个代数方程组。该方法在域上对未知函数进行逼近。[1] 然后将模拟这些有限元的简单方程组合成一个更大的方程系统,以模拟整个问题。然后,有限元通过变化微积分使相关的误差函数最小化来逼近一个解决方案。

tatistics-lab作为专业的留学生服务机构,多年来已为美国、英国、加拿大、澳洲等留学热门地的学生提供专业的学术服务,包括但不限于Essay代写,Assignment代写,Dissertation代写,Report代写,小组作业代写,Proposal代写,Paper代写,Presentation代写,计算机作业代写,论文修改和润色,网课代做,exam代考等等。写作范围涵盖高中,本科,研究生等海外留学全阶段,辐射金融,经济学,会计学,审计学,管理学等全球99%专业科目。写作团队既有专业英语母语作者,也有海外名校硕博留学生,每位写作老师都拥有过硬的语言能力,专业的学科背景和学术写作经验。我们承诺100%原创,100%专业,100%准时,100%满意。

随机分析代写

随机微积分是数学的一个分支,对随机过程进行操作。它允许为随机过程的积分定义一个关于随机过程的一致的积分理论。这个领域是由日本数学家伊藤清在第二次世界大战期间创建并开始的。

时间序列分析代写

随机过程,是依赖于参数的一组随机变量的全体,参数通常是时间。 随机变量是随机现象的数量表现,其时间序列是一组按照时间发生先后顺序进行排列的数据点序列。通常一组时间序列的时间间隔为一恒定值(如1秒,5分钟,12小时,7天,1年),因此时间序列可以作为离散时间数据进行分析处理。研究时间序列数据的意义在于现实中,往往需要研究某个事物其随时间发展变化的规律。这就需要通过研究该事物过去发展的历史记录,以得到其自身发展的规律。

回归分析代写

多元回归分析渐进(Multiple Regression Analysis Asymptotics)属于计量经济学领域,主要是一种数学上的统计分析方法,可以分析复杂情况下各影响因素的数学关系,在自然科学、社会和经济学等多个领域内应用广泛。

MATLAB代写

MATLAB 是一种用于技术计算的高性能语言。它将计算、可视化和编程集成在一个易于使用的环境中,其中问题和解决方案以熟悉的数学符号表示。典型用途包括:数学和计算算法开发建模、仿真和原型制作数据分析、探索和可视化科学和工程图形应用程序开发,包括图形用户界面构建MATLAB 是一个交互式系统,其基本数据元素是一个不需要维度的数组。这使您可以解决许多技术计算问题,尤其是那些具有矩阵和向量公式的问题,而只需用 C 或 Fortran 等标量非交互式语言编写程序所需的时间的一小部分。MATLAB 名称代表矩阵实验室。MATLAB 最初的编写目的是提供对由 LINPACK 和 EISPACK 项目开发的矩阵软件的轻松访问,这两个项目共同代表了矩阵计算软件的最新技术。MATLAB 经过多年的发展,得到了许多用户的投入。在大学环境中,它是数学、工程和科学入门和高级课程的标准教学工具。在工业领域,MATLAB 是高效研究、开发和分析的首选工具。MATLAB 具有一系列称为工具箱的特定于应用程序的解决方案。对于大多数 MATLAB 用户来说非常重要,工具箱允许您学习和应用专业技术。工具箱是 MATLAB 函数(M 文件)的综合集合,可扩展 MATLAB 环境以解决特定类别的问题。可用工具箱的领域包括信号处理、控制系统、神经网络、模糊逻辑、小波、仿真等。