数学代写|密码学作业代写Cryptography代考|CRN15668

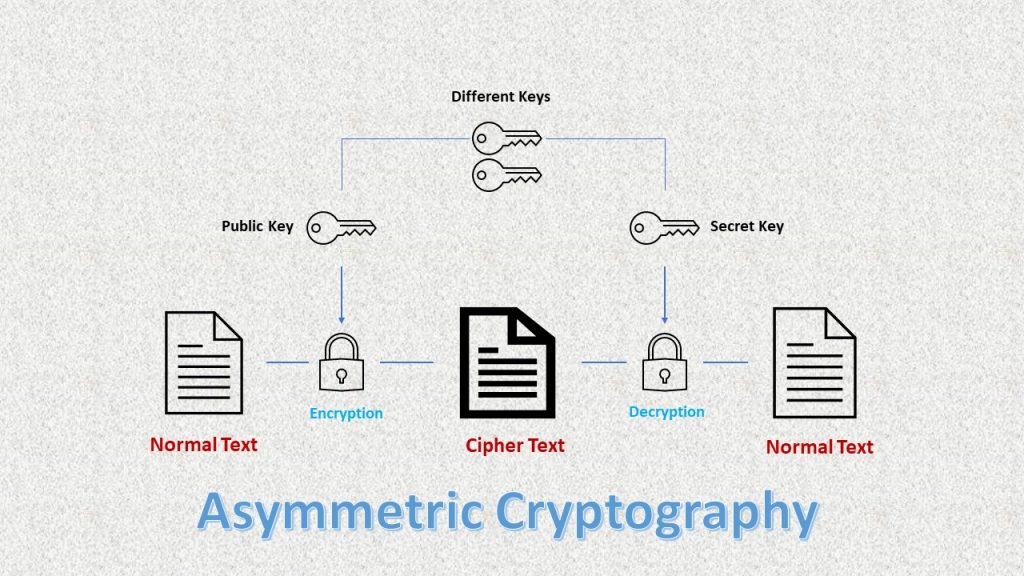

如果你也在 怎样密码学与系统安全Cryptography and System Security 这个学科遇到相关的难题,请随时右上角联系我们的24/7代写客服。密码学Cryptography也不是一门新科学,尽管有些人会说,它直到最近才被正式视为一门新科学。几个世纪以来,它一直被用来保护敏感信息,尤其是在冲突时期。

密码学与系统安全Cryptography and System Security是一门与日常生活相关的学科,它经历了巨大的变化。密码学曾经通过其历史用途在公众的想象中表现出来,主要是为了保护军事通信,以及通过娱乐谜题。然而,很大程度上由于计算机网络的发展,特别是因特网,我们大多数人现在每天都在使用密码学。

statistics-lab™ 为您的留学生涯保驾护航 在代写密码学Cryptography方面已经树立了自己的口碑, 保证靠谱, 高质且原创的统计Statistics代写服务。我们的专家在代写密码学Cryptography代写方面经验极为丰富,各种代写密码学Cryptography相关的作业也就用不着说。

数学代写|密码学作业代写Cryptography代考|BOOLEAN Encoding

We start with the first ASN.1 types in the order of their type values. Fortunately for us, that means BOOLEAN is the first type, which is also the simplest to deal with.

The length determination function is fairly trivial.

der_boolean_length.c:

001 unsigned long der_boolean_length (void)

002 f return 3;

003 ;

004 }

der_boolean_length.c:

001 unsigned long der_boolean_length(void)

002 {

003 return 3 ;

$004 \quad}$

As we can see, this function has only four lines. All BOOLEAN encodings are three bytes long regardless of whether they are true or false. It is important to note that the length determination functions can fail. In such cases, we will use zero length as our error indicator. In the case of BOOLEAN, all inputs are valid.

der_boolean_encode.c :

001 #include “asn $1 . h$ “

002 int der_boolean_encode(int bool,

003 unsigned char *out,

004 unsigned long *outlen)

005{

$006 /$ /* check output size */

007 if (der_boolean_length() > *outlen) {

008 return -1 ;

$009}$

010

$011 /$ * store header and length */

012 der_put_header_length (\&out, ASN1_DER_BOOLEAN, 1);

013

$014 \quad / *$ store payload */

$015 \quad$ *out $=($ bool $==0)$ ? $0 \times 00: 0 \times 0 F$;

016

$017 / *$ finished ok */

018 return 0 ;

$019}$

数学代写|密码学作业代写Cryptography代考|INTEGER Encoding

Encoding an integer is fairly straightforward when the numbers are positive. In the case of positive numbers, the encoding is simply the byte encoding of the integer stored in big endian format. For negative numbers, we need to be able to find a power of 256 larger than the absolute value and encode the sum of the two.

The ASN.1 specification does not put a small limit on the size of the integer to be encoded. So, long as the length can be encoded (less than 128 bytes of length), the integer is within range. However, at this point we do not have any way of dealing with large integers. Therefore, we are going to artificially limit ourselves to using the C long data type. The reader is encouraged to take note of the limited functionality required to properly support the INTEGER type.

Before we get into encoding and decoding, we must develop a few helper functions for dealing with integers. These functions are commonplace in the typical large number library and trivial to adapt.

int help.c:

001 #include “asn $1 . \mathrm{h}$ “

002

003 int count bits(long num)

004{

005 int $x$;

$006 \mathrm{x}=0$;

007 while (num) ${++\mathrm{x}$; num $\gg=1 ;}$

008 return $\mathrm{x}$;

$009}$

This function returns the number of bits in the integer. It assumes the integer is positive (or at least not sign extended) and simply shifts the integer right until it is zero.

011 int count_lsbs(long num)

012{

013 int $\mathrm{x}$;

$014 \mathrm{x}=0$;

015 if (Inum) return 0 ;

016 while $(1$ (num\& 1$)) \quad{++\mathrm{x} ;$ num $\gg=1 ;}$

017 return $\mathrm{x}$;

$018}$

密码学代写

数学代写|密码学作业代写Cryptography代考|BOOLEAN Encoding

我们按照类型值的顺序从第一个ASN.1类型开始。幸运的是,这意味着BOOLEAN是第一种类型,也是最容易处理的类型。

长度确定函数相当简单。

der_boolean_length.c:

unsigned long (void)

002 f return 3;

003;

004}

der_boolean_length.c:

unsigned long (void)

002年{

003返回3;

004美元\四}

正如我们所看到的,这个函数只有四行。所有布尔编码都是三个字节长,无论它们是真还是假。需要注意的是,长度确定函数可能会失败。在这种情况下,我们将使用零长度作为错误指示器。在BOOLEAN的情况下,所有输入都是有效的。

der_boolean_encode.c:

包括“asn $1”。h $”

002 int der_boolean_encode(int bool;

003 unsigned char *out,

004 unsigned long *outlen)

005年{

$006 /$ /检查输出大小/

007 if (der_boolean_length() > *outlen) {

008返回-1;

009美元}

010

$011 /$ *存储头和长度*/

012 der_put_header_length (\&out, ASN1_DER_BOOLEAN, 1);

013

$014 \quad / *$ store payload */

$015 $ *out $=($ bool $==0)$ ?$0 \乘以00:0 \乘以0 F$;

016

$017 / *$ finished ok */

018返回0;

019美元}

数学代写|密码学作业代写Cryptography代考|INTEGER Encoding

当整数为正数时,对整数进行编码相当简单。在正数的情况下,编码只是以大端字节格式存储的整数的字节编码。对于负数,我们需要能够找到比绝对值大256的幂,并对两者的和进行编码。

ASN.1规范对要编码的整数的大小没有小的限制。因此,只要长度可以被编码(长度小于128字节),该整数就在范围内。然而,在这一点上,我们没有任何处理大整数的方法。因此,我们将人为地限制自己只使用C long数据类型。鼓励读者注意正确支持INTEGER类型所需的有限功能。

在开始编码和解码之前,我们必须开发一些处理整数的辅助函数。这些函数在典型的大数库中是很常见的,很难适应。

int help.c:

包括“asn $1”。\ mathrm {h} $”

002

003 int count bits(long num)

004年{

int $x$;

美元006美元\ mathrm {x} = 0;

007 while (num) ${++\ mathm {x}$;Num $\gg=1;}$

008返回$\ mathm {x}$;

009美元}

这个函数返回整数的位数。它假设整数是正的(或者至少没有符号扩展),并简单地向右移动整数,直到它为零。

int count_lsbs(long num)

012年{

013 int $\math {x}$;

美元014美元\ mathrm {x} = 0;

015 if (Inum)返回0;

虽然016美元(1美元(num \ & 1美元))\四{+ + \ mathrm {x}; num \ gg = 1美元;}$

017返回$\ mathm {x}$;

018美元}

统计代写请认准statistics-lab™. statistics-lab™为您的留学生涯保驾护航。

金融工程代写

金融工程是使用数学技术来解决金融问题。金融工程使用计算机科学、统计学、经济学和应用数学领域的工具和知识来解决当前的金融问题,以及设计新的和创新的金融产品。

非参数统计代写

非参数统计指的是一种统计方法,其中不假设数据来自于由少数参数决定的规定模型;这种模型的例子包括正态分布模型和线性回归模型。

广义线性模型代考

广义线性模型(GLM)归属统计学领域,是一种应用灵活的线性回归模型。该模型允许因变量的偏差分布有除了正态分布之外的其它分布。

术语 广义线性模型(GLM)通常是指给定连续和/或分类预测因素的连续响应变量的常规线性回归模型。它包括多元线性回归,以及方差分析和方差分析(仅含固定效应)。

有限元方法代写

有限元方法(FEM)是一种流行的方法,用于数值解决工程和数学建模中出现的微分方程。典型的问题领域包括结构分析、传热、流体流动、质量运输和电磁势等传统领域。

有限元是一种通用的数值方法,用于解决两个或三个空间变量的偏微分方程(即一些边界值问题)。为了解决一个问题,有限元将一个大系统细分为更小、更简单的部分,称为有限元。这是通过在空间维度上的特定空间离散化来实现的,它是通过构建对象的网格来实现的:用于求解的数值域,它有有限数量的点。边界值问题的有限元方法表述最终导致一个代数方程组。该方法在域上对未知函数进行逼近。[1] 然后将模拟这些有限元的简单方程组合成一个更大的方程系统,以模拟整个问题。然后,有限元通过变化微积分使相关的误差函数最小化来逼近一个解决方案。

tatistics-lab作为专业的留学生服务机构,多年来已为美国、英国、加拿大、澳洲等留学热门地的学生提供专业的学术服务,包括但不限于Essay代写,Assignment代写,Dissertation代写,Report代写,小组作业代写,Proposal代写,Paper代写,Presentation代写,计算机作业代写,论文修改和润色,网课代做,exam代考等等。写作范围涵盖高中,本科,研究生等海外留学全阶段,辐射金融,经济学,会计学,审计学,管理学等全球99%专业科目。写作团队既有专业英语母语作者,也有海外名校硕博留学生,每位写作老师都拥有过硬的语言能力,专业的学科背景和学术写作经验。我们承诺100%原创,100%专业,100%准时,100%满意。

随机分析代写

随机微积分是数学的一个分支,对随机过程进行操作。它允许为随机过程的积分定义一个关于随机过程的一致的积分理论。这个领域是由日本数学家伊藤清在第二次世界大战期间创建并开始的。

时间序列分析代写

随机过程,是依赖于参数的一组随机变量的全体,参数通常是时间。 随机变量是随机现象的数量表现,其时间序列是一组按照时间发生先后顺序进行排列的数据点序列。通常一组时间序列的时间间隔为一恒定值(如1秒,5分钟,12小时,7天,1年),因此时间序列可以作为离散时间数据进行分析处理。研究时间序列数据的意义在于现实中,往往需要研究某个事物其随时间发展变化的规律。这就需要通过研究该事物过去发展的历史记录,以得到其自身发展的规律。

回归分析代写

多元回归分析渐进(Multiple Regression Analysis Asymptotics)属于计量经济学领域,主要是一种数学上的统计分析方法,可以分析复杂情况下各影响因素的数学关系,在自然科学、社会和经济学等多个领域内应用广泛。

MATLAB代写

MATLAB 是一种用于技术计算的高性能语言。它将计算、可视化和编程集成在一个易于使用的环境中,其中问题和解决方案以熟悉的数学符号表示。典型用途包括:数学和计算算法开发建模、仿真和原型制作数据分析、探索和可视化科学和工程图形应用程序开发,包括图形用户界面构建MATLAB 是一个交互式系统,其基本数据元素是一个不需要维度的数组。这使您可以解决许多技术计算问题,尤其是那些具有矩阵和向量公式的问题,而只需用 C 或 Fortran 等标量非交互式语言编写程序所需的时间的一小部分。MATLAB 名称代表矩阵实验室。MATLAB 最初的编写目的是提供对由 LINPACK 和 EISPACK 项目开发的矩阵软件的轻松访问,这两个项目共同代表了矩阵计算软件的最新技术。MATLAB 经过多年的发展,得到了许多用户的投入。在大学环境中,它是数学、工程和科学入门和高级课程的标准教学工具。在工业领域,MATLAB 是高效研究、开发和分析的首选工具。MATLAB 具有一系列称为工具箱的特定于应用程序的解决方案。对于大多数 MATLAB 用户来说非常重要,工具箱允许您学习和应用专业技术。工具箱是 MATLAB 函数(M 文件)的综合集合,可扩展 MATLAB 环境以解决特定类别的问题。可用工具箱的领域包括信号处理、控制系统、神经网络、模糊逻辑、小波、仿真等。