如果你也在 怎样密码学与系统安全Cryptography and System Security 这个学科遇到相关的难题,请随时右上角联系我们的24/7代写客服。密码学Cryptography也不是一门新科学,尽管有些人会说,它直到最近才被正式视为一门新科学。几个世纪以来,它一直被用来保护敏感信息,尤其是在冲突时期。

密码学与系统安全Cryptography and System Security是一门与日常生活相关的学科,它经历了巨大的变化。密码学曾经通过其历史用途在公众的想象中表现出来,主要是为了保护军事通信,以及通过娱乐谜题。然而,很大程度上由于计算机网络的发展,特别是因特网,我们大多数人现在每天都在使用密码学。

statistics-lab™ 为您的留学生涯保驾护航 在代写密码学Cryptography方面已经树立了自己的口碑, 保证靠谱, 高质且原创的统计Statistics代写服务。我们的专家在代写密码学Cryptography代写方面经验极为丰富,各种代写密码学Cryptography相关的作业也就用不着说。

数学代写|密码学作业代写Cryptography代考|Privacy and Authentication

Two important questions concerning assets are whether the asset is private and whether it has to be intact. For example, many disk encryption users apply the tool to their entire system drive. Many system files are universally accessible as part of the install media. They are in no way private assets, and applying cryptography to them is a waste of resources. Worse, most systems rarely apply authentication tools to the files on disk (EncFS is a rare exception to the lack of authentication rule. http://encfs.sourceforge.net/), meaning that many files, including applications, that are user accessible can be modified. Usually, the worse they can accomplish is a denial of service (DoS) attack on the system, but it is entirely possible to modify a working program in a manner such that the alterations introduce flaws to the system. With authentication, the file is either readable or it is not. Alterations are simply not accepted.

Usually, if information is not meant to be public it is probably a good idea to authenticate it. This provides users with two forms of protection around their assets. Seeing this as an emerging trend, NIST and IEEE have both gone as far as to recommend combined modes (CCM and GCM, respectively) that actually perform both encryption and authentication. The modes are also of theoretical interest, as they formally reduce to the security of their inherited primitives (usually the AES block cipher). From a performance point of view, these modes are less efficient than just encryption or authentication alone. However, that is offset by the stability they offer the user.

Life of Data

Throughout the life of a particular asset or credential, it may be necessary to update, add to, or even remove parts of or the entire asset. Unlike simply creating an asset, the security implications of allowing further modifications are not trivial. Certain modes of operation are not secure if their parameters are left static. For instance, the CTR chaining mode (discussed in Chapter 4, “Advanced Encryption Standard”) requires a fresh initial value (IV) whenever encrypting data. Simply re-using an existing IV, say to allow an inline modification, is entirely insecure against privacy threats. Similarly, other modes such as CCM (see Chapter 7, “Encrypt and Authenticade Modes”) require a fresh Nonce value per message to assure both the privacy and authenticity of the output.

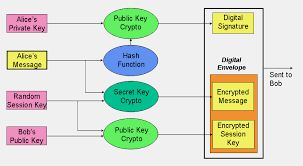

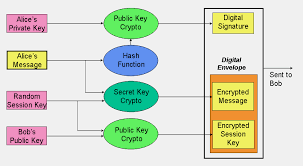

Certain data, such as medical data, must also possess a lifespan, which in cryptographic terms implies access control restrictions. Usually, this has been implemented with public key digital signatures that specify an expiry date. Strictly speaking, access control requires a trusted distribution party (e.g., a server) that complies with the rules set forth on the data being distributed (e.g., strictly voluntary).

数学代写|密码学作业代写Cryptography代考|Common Wisdom

There is a common wisdom among cryptographers that security is best left to cryptographers; that the discussion of cryptographic algorithms will lead people to immediately use them incorrectly. In particular, Bruce Schneier wrote in the abstract of his Secret and Lies text:

I have written this book partly to correct a mistake.

Seven years ago, I wrote another book: Applied Cryptography. In it, I described a mathematical utopia: algorithms that would keep your deepest secrets safe for millennia, protocols that could perform the most fantastical electronic interactions-unregulated gambling, undetectable authentication, anonymous cash-safely and securely. In my vision, cryptography was the great technological equalizer; anyone with a cheap (and getting cheaper every year) computer could have the same security as the largest government. In the second edition of the same book, written two years later, I went so far as to write, “It is insufficient to protect ourselves with laws; we need to protect ourselves with mathematics.”

Abstract. Secret and Lies, Bruce Schneier

In this quote, he’s talking abstractly about the concept that cryptography as a whole, on its own, cannot make us “safe.” This is in practice perhaps at least a little true. There are many instances where perfectly valid cryptography has been circumvented by user error or physical attacks (card skimming, for example). However, the notion that the distribution of cryptographic knowledge to the layperson is somehow something to be ashamed of or in anyway avoid is just not valid.

While relying solely on security experts is likely a surefire method of obtaining secure systems, it also is entirely impractical and inefficient. One of the major themes and goals of this book is to dispel the notion that cryptography is harder (or needs to be harder) than it really is. Often, a clear understanding of your threats can lead to efficient and easily designed cryptosystems that address the security needs. There are already many seemingly secure products available in which the developers performed just enough research to find the right tools for the job-software libraries, algorithms, or implementations – and a method of using them that is secure for their task at hand.

密码学代写

数学代写|密码学作业代写Cryptography代考|Privacy and Authentication

有关资产的两个重要问题是,资产是否私有,以及它是否必须是完整的。例如,许多磁盘加密用户将该工具应用于整个系统驱动器。许多系统文件作为安装介质的一部分可以普遍访问。它们绝不是私人资产,对它们应用加密技术是对资源的浪费。更糟糕的是,大多数系统很少对磁盘上的文件应用身份验证工具(EncFS是缺乏身份验证规则的罕见例外)。http://encfs.sourceforge.net/),这意味着可以修改用户可访问的许多文件,包括应用程序。通常,最坏的情况是对系统进行拒绝服务(DoS)攻击,但是完全有可能修改工作程序,从而使更改给系统引入缺陷。通过身份验证,文件要么可读,要么不可读。更改是不被接受的。

通常,如果信息不是公开的,那么验证它可能是一个好主意。这为用户的资产提供了两种形式的保护。NIST和IEEE认为这是一种新兴趋势,因此都推荐了同时执行加密和身份验证的组合模式(分别为CCM和GCM)。这些模式在理论上也很有趣,因为它们在形式上简化为其继承的原语(通常是AES分组密码)的安全性。从性能的角度来看,这些模式比单独加密或身份验证效率低。然而,它们为用户提供的稳定性抵消了这一点。

数据的生命

在特定资产或凭证的整个生命周期中,可能需要更新、添加甚至删除部分或整个资产。与简单地创建资产不同,允许进一步修改的安全含义不是微不足道的。如果某些操作模式的参数保持静态,它们就不安全。例如,CTR链模式(在第4章“高级加密标准”中讨论)在加密数据时需要一个新的初始值(IV)。简单地重用现有的IV,比如允许内联修改,对于隐私威胁是完全不安全的。类似地,其他模式,如CCM(参见第7章,“加密和认证模式”)需要每个消息一个新的Nonce值,以确保输出的隐私性和真实性。

某些数据(如医疗数据)还必须具有生命周期,这在密码学术语中意味着访问控制限制。通常,这是通过指定到期日期的公钥数字签名实现的。严格地说,访问控制需要一个受信任的分发方(例如,服务器),该分发方遵守所分发数据的规则(例如,严格自愿)。

数学代写|密码学作业代写Cryptography代考|Common Wisdom

密码学家之间有一个共同的智慧,那就是安全最好留给密码学家;对加密算法的讨论将导致人们立即错误地使用它们。特别是Bruce Schneier在他的《秘密与谎言》文本的摘要中写道:

我写这本书部分是为了纠正一个错误。

七年前,我写了另一本书:《应用密码学》。在这篇文章中,我描述了一个数学乌托邦:算法可以在几千年内保护你最深的秘密,协议可以执行最神奇的电子交互——不受监管的赌博,无法察觉的身份验证,安全可靠的匿名现金。在我看来,密码学是伟大的技术均衡器;任何人只要有一台便宜的(而且每年都在变得越来越便宜)电脑,就可以拥有和最大的政府一样的安全性。两年后,在同一本书的第二版中,我甚至写道:“用法律保护我们自己是不够的;我们需要用数学来保护自己。”

摘要《秘密与谎言》布鲁斯·施奈尔著

在这段话中,他抽象地谈论了一个概念,即密码学作为一个整体,本身并不能让我们“安全”。这在实践中也许至少有一点是正确的。在许多情况下,完全有效的加密被用户错误或物理攻击(例如,盗卡)所绕过。然而,将密码学知识传播给外行人是一件让人感到羞耻或应该避免的事情,这种想法是站不住脚的。

虽然完全依赖安全专家可能是获得安全系统的可靠方法,但它也完全不切实际且效率低下。本书的主要主题和目标之一是消除密码学比实际情况更难(或需要更难)的观念。通常,对威胁的清晰理解可以导致有效且易于设计的密码系统,从而满足安全需求。已经有许多看似安全的产品可用,开发人员在其中进行了足够的研究,以找到适合工作的工具-软件库,算法或实现-以及使用它们的方法,这些方法对于他们手头的任务是安全的。

统计代写请认准statistics-lab™. statistics-lab™为您的留学生涯保驾护航。

金融工程代写

金融工程是使用数学技术来解决金融问题。金融工程使用计算机科学、统计学、经济学和应用数学领域的工具和知识来解决当前的金融问题,以及设计新的和创新的金融产品。

非参数统计代写

非参数统计指的是一种统计方法,其中不假设数据来自于由少数参数决定的规定模型;这种模型的例子包括正态分布模型和线性回归模型。

广义线性模型代考

广义线性模型(GLM)归属统计学领域,是一种应用灵活的线性回归模型。该模型允许因变量的偏差分布有除了正态分布之外的其它分布。

术语 广义线性模型(GLM)通常是指给定连续和/或分类预测因素的连续响应变量的常规线性回归模型。它包括多元线性回归,以及方差分析和方差分析(仅含固定效应)。

有限元方法代写

有限元方法(FEM)是一种流行的方法,用于数值解决工程和数学建模中出现的微分方程。典型的问题领域包括结构分析、传热、流体流动、质量运输和电磁势等传统领域。

有限元是一种通用的数值方法,用于解决两个或三个空间变量的偏微分方程(即一些边界值问题)。为了解决一个问题,有限元将一个大系统细分为更小、更简单的部分,称为有限元。这是通过在空间维度上的特定空间离散化来实现的,它是通过构建对象的网格来实现的:用于求解的数值域,它有有限数量的点。边界值问题的有限元方法表述最终导致一个代数方程组。该方法在域上对未知函数进行逼近。[1] 然后将模拟这些有限元的简单方程组合成一个更大的方程系统,以模拟整个问题。然后,有限元通过变化微积分使相关的误差函数最小化来逼近一个解决方案。

tatistics-lab作为专业的留学生服务机构,多年来已为美国、英国、加拿大、澳洲等留学热门地的学生提供专业的学术服务,包括但不限于Essay代写,Assignment代写,Dissertation代写,Report代写,小组作业代写,Proposal代写,Paper代写,Presentation代写,计算机作业代写,论文修改和润色,网课代做,exam代考等等。写作范围涵盖高中,本科,研究生等海外留学全阶段,辐射金融,经济学,会计学,审计学,管理学等全球99%专业科目。写作团队既有专业英语母语作者,也有海外名校硕博留学生,每位写作老师都拥有过硬的语言能力,专业的学科背景和学术写作经验。我们承诺100%原创,100%专业,100%准时,100%满意。

随机分析代写

随机微积分是数学的一个分支,对随机过程进行操作。它允许为随机过程的积分定义一个关于随机过程的一致的积分理论。这个领域是由日本数学家伊藤清在第二次世界大战期间创建并开始的。

时间序列分析代写

随机过程,是依赖于参数的一组随机变量的全体,参数通常是时间。 随机变量是随机现象的数量表现,其时间序列是一组按照时间发生先后顺序进行排列的数据点序列。通常一组时间序列的时间间隔为一恒定值(如1秒,5分钟,12小时,7天,1年),因此时间序列可以作为离散时间数据进行分析处理。研究时间序列数据的意义在于现实中,往往需要研究某个事物其随时间发展变化的规律。这就需要通过研究该事物过去发展的历史记录,以得到其自身发展的规律。

回归分析代写

多元回归分析渐进(Multiple Regression Analysis Asymptotics)属于计量经济学领域,主要是一种数学上的统计分析方法,可以分析复杂情况下各影响因素的数学关系,在自然科学、社会和经济学等多个领域内应用广泛。

MATLAB代写

MATLAB 是一种用于技术计算的高性能语言。它将计算、可视化和编程集成在一个易于使用的环境中,其中问题和解决方案以熟悉的数学符号表示。典型用途包括:数学和计算算法开发建模、仿真和原型制作数据分析、探索和可视化科学和工程图形应用程序开发,包括图形用户界面构建MATLAB 是一个交互式系统,其基本数据元素是一个不需要维度的数组。这使您可以解决许多技术计算问题,尤其是那些具有矩阵和向量公式的问题,而只需用 C 或 Fortran 等标量非交互式语言编写程序所需的时间的一小部分。MATLAB 名称代表矩阵实验室。MATLAB 最初的编写目的是提供对由 LINPACK 和 EISPACK 项目开发的矩阵软件的轻松访问,这两个项目共同代表了矩阵计算软件的最新技术。MATLAB 经过多年的发展,得到了许多用户的投入。在大学环境中,它是数学、工程和科学入门和高级课程的标准教学工具。在工业领域,MATLAB 是高效研究、开发和分析的首选工具。MATLAB 具有一系列称为工具箱的特定于应用程序的解决方案。对于大多数 MATLAB 用户来说非常重要,工具箱允许您学习和应用专业技术。工具箱是 MATLAB 函数(M 文件)的综合集合,可扩展 MATLAB 环境以解决特定类别的问题。可用工具箱的领域包括信号处理、控制系统、神经网络、模糊逻辑、小波、仿真等。