如果你也在 怎样代写密码学Cryptography这个学科遇到相关的难题,请随时右上角联系我们的24/7代写客服。

密码学创造了具有隐藏意义的信息;密码分析是破解这些加密信息以恢复其意义的科学。许多人用密码学一词来代替密码学;然而,重要的是要记住,密码学包括了密码学和密码分析。

statistics-lab™ 为您的留学生涯保驾护航 在代写密码学Cryptography方面已经树立了自己的口碑, 保证靠谱, 高质且原创的统计Statistics代写服务。我们的专家在代写密码学Cryptography代写方面经验极为丰富,各种代写密码学Cryptography相关的作业也就用不着说。

我们提供的密码学Cryptography及其相关学科的代写,服务范围广, 其中包括但不限于:

- Statistical Inference 统计推断

- Statistical Computing 统计计算

- Advanced Probability Theory 高等概率论

- Advanced Mathematical Statistics 高等数理统计学

- (Generalized) Linear Models 广义线性模型

- Statistical Machine Learning 统计机器学习

- Longitudinal Data Analysis 纵向数据分析

- Foundations of Data Science 数据科学基础

数学代写|密码学作业代写Cryptography代考|SINGLE-MESSAGE KEY EXCHANGE

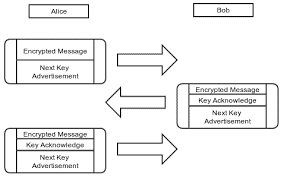

In many communications networks the latency is non-trivial. It is therefore important to minimise the number of messages sent between parties in a protocol. The example protocols we have looked at so far are two- and threemessage protocols. It is worthwhile investigating if we can do key exchange in a single message. Unfortunately, it can be proven that we cannot achieve strong authentication with a single message, nor can we achieve security against long-term key reveals, unless we allow long-term keys to change.

Example 10.11. Let $\mathrm{KEM}=(\mathcal{K K}, \mathcal{K} \mathcal{E}, \mathcal{K} \mathcal{D})$ be a key encapsulation mechanism for $\mathfrak{R}$ with associated data from $\mathfrak{F}$ and let $\operatorname{SIG}=(\mathcal{K}, \mathcal{S}, \mathcal{V})$ be a signature scheme. We construct the following key exchange protocol $\mathrm{KEX}=(\mathfrak{R}, \mathcal{K}, \mathcal{I}, \mathcal{R})$ :

- The key generation protocol $\mathcal{K}$ computes $(e k, d k) \leftarrow \mathcal{K},(v k, s k) \leftarrow \mathcal{K}$ and outputs the public key $(e k, v k)$ and the private key $(d k, s k)$.

- The initiator algorithm takes as input $a d,(e k, v k),\left(e k^{\prime}, v k^{\prime}\right)$ and $(d k, s k)$, computes $(c, k) \leftarrow \mathcal{K} \mathcal{E}\left(e k^{\prime},\left(a d, e k, v k, e k^{\prime}, v k^{\prime}\right)\right)$ and $\sigma \leftarrow \mathcal{S}(s k, c)$, sends $(c, \sigma)$ and outputs $k$.

- The responder algorithm takes as input $a d,(e k, v k),\left(e k^{\prime}, v k^{\prime}\right)$ and $\left(d k^{\prime}, s k^{\prime}\right)$. When it receives $m=(c, \sigma)$, it checks that $\mathcal{V}(v k, c)=1$ and computes $k \leftarrow \mathcal{K} \mathcal{D}\left(d k,\left(a d, e k, v k, e k^{\prime}, v k^{\prime}\right), c\right)$. If the signature verification or the decryption fails, it outputs $\perp$. Otherwise it outputs $k$.

Exercise 10.19. Show that the above protocol is a key exchange protocol.

Proposition 10.23. Let $\mathcal{A}$ be a non-invasive $\left(\tau, 1, l_u, l_s\right)$-adversary against the above key exchange protocol KEX. Then there exists a $\left(\tau_1^{\prime}, l_s, l_s\right)$-adversary $\mathcal{B}1$ against $\mathrm{KEM}$ and a $\left(\tau_2^{\prime}, l_s\right)$-adversary $\mathcal{B}_2$ against $\mathrm{SIG}$, where $\tau_1^{\prime}$ and $\tau_2^{\prime}$ are essentially equal to $\tau$, such that $$ \operatorname{Ad}{\mathrm{KEM}}^{\text {keX-s-w }}(\mathcal{A}) \leq 2 \mathbf{C o l}{\text {KEM }}\left(l_s\right)+2 l_u \mathbf{A d} \mathbf{v}{\text {KEM }}^{\text {ror-caa }}\left(\mathcal{B}1\right)+2 \mathbf{A d} \mathbf{v}{\mathrm{SIG}}^{\text {suf-mu-cma }}\left(\mathcal{B}_2\right)

$$

数学代写|密码学作业代写Cryptography代考|SINGLE-SIDED AUTHENTICATION

Defining single-sided security is in some sense easy. The key generation algorithm is run once and the resulting key pair is made public. The party that does not authenticate will use this key pair. That is, the non-authenticating users are equivalent to a single user that has had its long-term key revealed.

However, it is better to design a dedicated protocol for single-sided authentication. We say that a protocol is a single-sided authentication key exchange protocol if there is a special key pair $\left(p k_{\perp}, s k_{\perp}\right)$, the initiator role only accepts $\left(p k_{\perp}, s k_{\perp}\right)$ as its key pair, the responder role only accepts $p k_{\perp}$ as its initiator public key, and $p k_{\perp}$ is never accepted as a responder public key. In practice,the initiator role simply does not take an initiator key pair as input, and the responder role does not take an initiator public key.

With respect to security notions, we simply consider the special key pair $\left(p k_{\perp}, s k_{\perp}\right)$ to be revealed, which means that we can reuse partnering notions, authentication predicates and freshness predicates.

Exercise 10.25. A single user suffices. Let $\mathcal{A}$ be a $\left(\tau, 1, l_u, l_s\right)$-adversary against a single-sided authentication key exchange protocol KEX. Show that there exists a $\left(\tau^{\prime}, 1,1, l_s\right)$-adversary $\mathcal{B}$ against KEX, where $\tau^{\prime}$ is essentially equal to $\tau$, and

$$

\mathbf{A d}{\mathrm{KEX}}^{\mathrm{kex}}(\mathcal{A}) \leq l_u \mathbf{A} \mathbf{d} \mathbf{v}{\mathrm{KEX}}^{\mathrm{kex}}(\mathcal{B})

$$

Hint: Compare with Proposition 10.7 from Section 10.2.4.

The best known single-sided authentication protocol is derived from a KEM. The initiator creates an encapsulation and the responder decapsulates.

Example 10.12. Given a key encapsulation mechanism $\mathrm{KEM}=(\mathcal{K K}, \mathcal{K} \mathcal{E}, \mathcal{K} \mathcal{D})$ with key set $\mathfrak{R}_s$ and associated data set $\mathfrak{F}$, we define the following key exchange protocol $\mathrm{KEX}=\left(\mathfrak{R}_s, \mathcal{K}, \mathcal{I}, \mathcal{R}\right):$

- The key generation protocol $\mathcal{K}$ is identical to the key encapsulation scheme’s key generation protocol, where the public key is the encapsulation key and the secret key is the decapsulation key.

- The initiator algorithm takes as input associated data ad and a public key $p k$. It computes $(c, k) \leftarrow \mathcal{K} \mathcal{E}(p k, a d)$. It sends $c$ and outputs $k$.

- The responder algorithm takes as input associated data ad and a key pair $(p k, s k)$. When it receives $c$, it computes $k \leftarrow \mathcal{K} \mathcal{D}(s k, a d, c)$. If the decapsulation fails, it outputs $\perp$. Otherwise it ouputs $k$.

密码学代写

数学代写|密码学作业代写Cryptography代考|SINGLE-MESSAGE KEY EXCHANGE

在许多通信网络中,延迟是非常重要的。因此,重要的是尽量减少协议中各方之间发送的消息数量。到目 前为止,我们看到的示例协议是两个和三个消息协议。我们是否可以在单个消息中进行密钥交换值得研 究。不幸的是,可以证明我们无法通过单个消息实现强身份验证,也无法实现针对长期密钥泄露的安全 性,除非我们允许更改长期密钥。

例 10.11。让 $K E M=(\mathcal{K K}, \mathcal{K} \mathcal{E}, \mathcal{K} \mathcal{D})$ 是一个关键的封装机制 $\Re$ 相关数据来自 $\mathfrak{F}$ 然后让 $\mathrm{SIG}=(\mathcal{K}, \mathcal{S}, \mathcal{V})$ 是一个签名方案。我们构建以下密钥交换协议 $\mathrm{KEX}=(\Re, \mathcal{K}, \mathcal{I}, \mathcal{R})$ :

- 密钥生成协议 $\mathcal{K}$ 计算 $(e k, d k) \leftarrow \mathcal{K},(v k, s k) \leftarrow \mathcal{K}$ 并输出公钥 $(e k, v k)$ 和私钥 $(d k, s k)$.

- 发起者算法作为输入 $a d,(e k, v k),\left(e k^{\prime}, v k^{\prime}\right)$ 和 $(d k, s k)$, 计算 $(c, k) \leftarrow \mathcal{K} \mathcal{E}\left(e k^{\prime},\left(a d, e k, v k, e k^{\prime}, v k^{\prime}\right)\right)$ 和 $\sigma \leftarrow \mathcal{S}(s k, c)$ ,发送 $(c, \sigma)$ 和输出 $k$.

- 响应者算法作为输入 $a d,(e k, v k),\left(e k^{\prime}, v k^{\prime}\right)$ 和 $\left(d k^{\prime}, s k^{\prime}\right)$. 当它收到 $m=(c, \sigma)$, 它检查 $\mathcal{V}(v k, c)=1$ 并计算 $k \leftarrow \mathcal{K} \mathcal{D}\left(d k,\left(a d, e k, v k, e k^{\prime}, v k^{\prime}\right), c\right)$. 如果签名验证或解密失败,则输 出 . 否则输出 $k$.

练习 10.19。证明上述协议是一个密钥交换协议。

提案 10.23。让 $\mathcal{A}$ 是一个非侵入性的 $\left(\tau, 1, l_u, l_s\right)$ – 针对上述密钥交换协议 KEX 的对手。那么存在一 个 $\left(\tau_1^{\prime}, l_s, l_s\right)$-对手 $\mathcal{B} 1$ 反对KEM和一个 $\left(\tau_2^{\prime}, l_s\right)$-对手 $\mathcal{B}_2$ 反对 $\mathrm{SIG}$ ,在哪里 $\tau_1^{\prime}$ 和 $\tau_2^{\prime}$ 本质上等于 $\tau$ , 这样

$$

\operatorname{AdKEM}^{\mathrm{keX}-\mathrm{s}-\mathrm{w}}(\mathcal{A}) \leq 2 \text { ColKEM }\left(l_s\right)+2 l_u \mathbf{A d v K E M}^{\text {ror-caa }}(\mathcal{B} 1)+2 \mathbf{A d v S I G} \text { suf-mu-cma }

$$

数学代写|密码学作业代写Cryptography代考|SINGLE-SIDED AUTHENTICATION

从某种意义上说,定义单边安全性很容易。密钥生成算法运行一次,生成的密钥对公开。末进行身份验证 的一方将使用此密钥对。也就是说,非身份验证用户等同于已公开其长期密钥的单个用户。

但是,最好为单方认证设计一个专用协议。如果有一个特殊的密钥对,我们说一个协议是一个单边认证密 钥交换协议 $\left(p k_{\perp}, s k_{\perp}\right)$ ,发起者角色只接受 $\left(p k_{\perp}, s k_{\perp}\right)$ 作为它的密钥对,响应者角色只接受 $p k_{\perp}$ 作为其 发起者公钥,以及 $p k_{\perp}$ 永远不会被接受为响应者公钥。在实践中,发起者角色根本不接受发起者密钥对作 为输入,响应者角色也不接受发起者公钥。

关于安全概念,我们简单地考虑特殊密钥对 $\left(p k_{\perp}, s k_{\perp}\right)$ 被揭示,这意味着我们可以重用合作概念、身份 验证谓词和新鲜度谓词。

练习 10.25。一个用户就足够了。让 $\mathcal{A}$ 是一个 $\left(\tau, 1, l_u, l_s\right)$-对抗单边认证密钥交换协议 KEX 的对手。证 明存在一个 $\left(\tau^{\prime}, 1,1, l_s\right)$-对手 $\mathcal{B}$ 针对 KEX,其中 $\tau^{\prime}$ 本质上等于 $\tau$ ,和 $\$ \$$

Imathbf ${A \mathrm{~d}}{$ Imathrm ${K E X}} \wedge{$ Imathrm ${$ kex $}}(I m a t h c a \mid{A}) ~ V e q ~ I _u ~ I m a t h b f{A}|m a t h b f{d}| m a t h b f{v}$ ${\backslash m a t h r m{K E X}} \wedge{\backslash m a t h r m{k e x}}(\backslash m a t h c a l{B})$ $\$ \$$

提示: 与第 10.2 .4 节中的命题 10.7 进行比较。

最著名的单方身份验证协议源自 KEM 发起者创建封装,响应者解封装。

例 10.12。给定一个密钥封装机制 $\mathrm{KEM}=(\mathcal{K K}, \mathcal{K} \mathcal{E}, \mathcal{K} \mathcal{D})$ 带钥题组 $\Re_s$ 和相关数据集 $\mathfrak{F}$ ,我们定义以 下密钥交换协议 $\mathrm{KEX}=\left(\Re_s, \mathcal{K}, \mathcal{I}, \mathcal{R}\right):$

- 密钥生成协议 $\mathcal{K}$ 与密钥封装方案的密钥生成协议相同,其中公钥是封装密钥,秘密密钥是解封装密 钥。

- 发起者算法将关联数据广告和公钥作为输入 $p k$. 它计算 $(c, k) \leftarrow \mathcal{K} \mathcal{E}(p k, a d)$. 它发送 $c$ 和输出 $k$.

- 响应者算法将相关数据广告和密钥对作为输入 $(p k, s k)$. 当它收到 $c$, 它计算 $k \leftarrow \mathcal{K} \mathcal{D}(s k, a d, c)$. 如果解封装失败,则输出 $\perp$. 否则输出 $k$.

统计代写请认准statistics-lab™. statistics-lab™为您的留学生涯保驾护航。

金融工程代写

金融工程是使用数学技术来解决金融问题。金融工程使用计算机科学、统计学、经济学和应用数学领域的工具和知识来解决当前的金融问题,以及设计新的和创新的金融产品。

非参数统计代写

非参数统计指的是一种统计方法,其中不假设数据来自于由少数参数决定的规定模型;这种模型的例子包括正态分布模型和线性回归模型。

广义线性模型代考

广义线性模型(GLM)归属统计学领域,是一种应用灵活的线性回归模型。该模型允许因变量的偏差分布有除了正态分布之外的其它分布。

术语 广义线性模型(GLM)通常是指给定连续和/或分类预测因素的连续响应变量的常规线性回归模型。它包括多元线性回归,以及方差分析和方差分析(仅含固定效应)。

有限元方法代写

有限元方法(FEM)是一种流行的方法,用于数值解决工程和数学建模中出现的微分方程。典型的问题领域包括结构分析、传热、流体流动、质量运输和电磁势等传统领域。

有限元是一种通用的数值方法,用于解决两个或三个空间变量的偏微分方程(即一些边界值问题)。为了解决一个问题,有限元将一个大系统细分为更小、更简单的部分,称为有限元。这是通过在空间维度上的特定空间离散化来实现的,它是通过构建对象的网格来实现的:用于求解的数值域,它有有限数量的点。边界值问题的有限元方法表述最终导致一个代数方程组。该方法在域上对未知函数进行逼近。[1] 然后将模拟这些有限元的简单方程组合成一个更大的方程系统,以模拟整个问题。然后,有限元通过变化微积分使相关的误差函数最小化来逼近一个解决方案。

tatistics-lab作为专业的留学生服务机构,多年来已为美国、英国、加拿大、澳洲等留学热门地的学生提供专业的学术服务,包括但不限于Essay代写,Assignment代写,Dissertation代写,Report代写,小组作业代写,Proposal代写,Paper代写,Presentation代写,计算机作业代写,论文修改和润色,网课代做,exam代考等等。写作范围涵盖高中,本科,研究生等海外留学全阶段,辐射金融,经济学,会计学,审计学,管理学等全球99%专业科目。写作团队既有专业英语母语作者,也有海外名校硕博留学生,每位写作老师都拥有过硬的语言能力,专业的学科背景和学术写作经验。我们承诺100%原创,100%专业,100%准时,100%满意。

随机分析代写

随机微积分是数学的一个分支,对随机过程进行操作。它允许为随机过程的积分定义一个关于随机过程的一致的积分理论。这个领域是由日本数学家伊藤清在第二次世界大战期间创建并开始的。

时间序列分析代写

随机过程,是依赖于参数的一组随机变量的全体,参数通常是时间。 随机变量是随机现象的数量表现,其时间序列是一组按照时间发生先后顺序进行排列的数据点序列。通常一组时间序列的时间间隔为一恒定值(如1秒,5分钟,12小时,7天,1年),因此时间序列可以作为离散时间数据进行分析处理。研究时间序列数据的意义在于现实中,往往需要研究某个事物其随时间发展变化的规律。这就需要通过研究该事物过去发展的历史记录,以得到其自身发展的规律。

回归分析代写

多元回归分析渐进(Multiple Regression Analysis Asymptotics)属于计量经济学领域,主要是一种数学上的统计分析方法,可以分析复杂情况下各影响因素的数学关系,在自然科学、社会和经济学等多个领域内应用广泛。

MATLAB代写

MATLAB 是一种用于技术计算的高性能语言。它将计算、可视化和编程集成在一个易于使用的环境中,其中问题和解决方案以熟悉的数学符号表示。典型用途包括:数学和计算算法开发建模、仿真和原型制作数据分析、探索和可视化科学和工程图形应用程序开发,包括图形用户界面构建MATLAB 是一个交互式系统,其基本数据元素是一个不需要维度的数组。这使您可以解决许多技术计算问题,尤其是那些具有矩阵和向量公式的问题,而只需用 C 或 Fortran 等标量非交互式语言编写程序所需的时间的一小部分。MATLAB 名称代表矩阵实验室。MATLAB 最初的编写目的是提供对由 LINPACK 和 EISPACK 项目开发的矩阵软件的轻松访问,这两个项目共同代表了矩阵计算软件的最新技术。MATLAB 经过多年的发展,得到了许多用户的投入。在大学环境中,它是数学、工程和科学入门和高级课程的标准教学工具。在工业领域,MATLAB 是高效研究、开发和分析的首选工具。MATLAB 具有一系列称为工具箱的特定于应用程序的解决方案。对于大多数 MATLAB 用户来说非常重要,工具箱允许您学习和应用专业技术。工具箱是 MATLAB 函数(M 文件)的综合集合,可扩展 MATLAB 环境以解决特定类别的问题。可用工具箱的领域包括信号处理、控制系统、神经网络、模糊逻辑、小波、仿真等。