如果你也在 怎样密码学Cryptography Theory 这个学科遇到相关的难题,请随时右上角联系我们的24/7代写客服。密码学Cryptography Theory 是对存在对抗行为的安全通信技术的实践和研究。 更广泛地说,密码学是关于构建和分析防止第三方或公众阅读私人信息的协议;信息安全的各个方面,如数据保密性、数据完整性、认证和不可抵赖性是现代密码学的核心。现代密码学存在于数学、计算机科学、电子工程、通信科学和物理学等学科的交叉点。密码学的应用包括电子商务、基于芯片的支付卡、数字货币、计算机密码和军事通信。

密码学Cryptography Theory 在现代很大程度上是基于数学理论和计算机科学实践的;密码学算法是围绕计算硬度假设设计的,这使得这种算法在实际操作中很难被任何对手破解。虽然在理论上有可能破解一个设计良好的系统,但在实际操作中这样做是不可行的。因此,这种方案,如果设计得好,被称为 “计算安全”;理论上的进步(例如,整数分解算法的改进)和更快的计算技术要求这些设计被不断地重新评估,如果有必要的话,要进行调整。信息理论上的安全方案,即使有无限的计算能力也无法被破解,如一次性密码键盘,在实践中比理论上可被破解但计算上安全的最佳方案更难使用。

statistics-lab™ 为您的留学生涯保驾护航 在代写密码学Cryptography方面已经树立了自己的口碑, 保证靠谱, 高质且原创的统计Statistics代写服务。我们的专家在代写密码学Cryptography代写方面经验极为丰富,各种代写密码学Cryptography相关的作业也就用不着说。

数学代写|密码学作业代写Cryptography代考|Comparing modes of operation

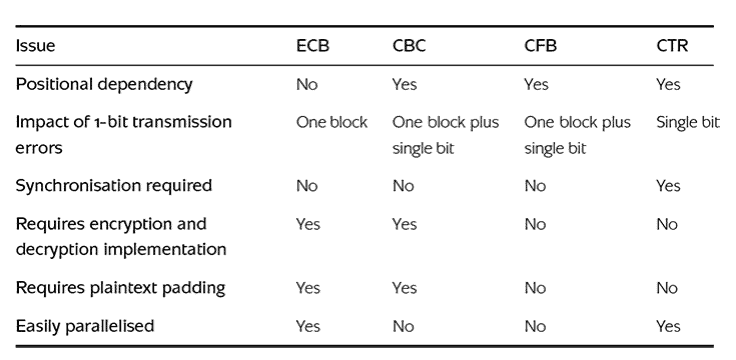

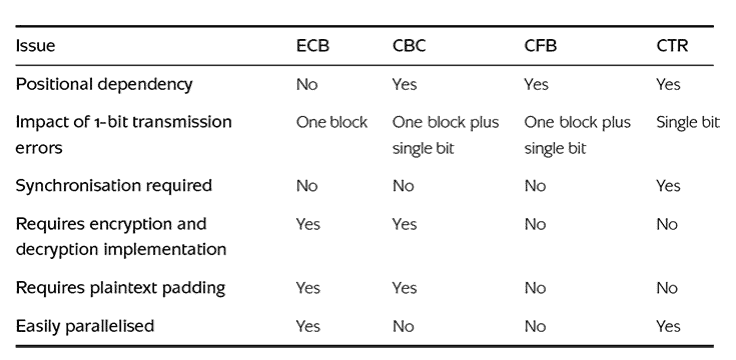

The four modes of operation we have just discussed are all subtly different and have their own advantages and disadvantages. They are all used in real systems, particularly $\mathrm{CBC}$ and CTR modes. Table 4.2 attempts to summarise their key features. We assume full (not reduced feedback) CFB mode, although most of the properties are similar for reduced feedback CFB mode.

Table 4.2: Summary of properties of encryption-only modes of operation.

In addition to the four modes of operation we have presented, many further modes of operation have been proposed, some of which have been standardised. These broadly fall into the following categories:

Confidentiality modes. Just as for the four modes of operation we have discussed in this chapter, these modes are designed to provide confidentiality only. A further example of a confidentiality mode is Output Feedback (OFB) mode.

Authentication modes. Unlike the modes we have just discussed, these modes of operation are designed to provide data origin authentication, not confidentiality. Essentially, these modes use a block cipher to generate a message authentication code, which is the subject of Section 6.3. We will look at one such example in Section 6.3.3.

Authenticated-encryption modes. These modes of operation offer both confidentiality and data origin authentication. Authenticated encryption modes are becoming increasingly popular. We will discuss them further in Section 6.3.6.

Specialised modes. Some types of application have such specific requirements that they lend themselves to specially tailored modes of operation. An example of this is full disk encryption, which we will discuss in more detail in Section 13.1.

So, which mode of operation should be used in a given application? We have attempted to provide

some basic information in this chapter, but, as with all aspects of cryptography, it is advisable to consult best-practice guidelines and standards before selecting and implementing any particular mode of operation.

数学代写|密码学作业代写Cryptography代考|Other types of symmetric encryption

There are a couple of extensions to the basic idea of symmetric encryption worthy of mention. These are not yet in common use but have such clear applications that it is likely they will see wider adoption.

Searchable encryption. It is a natural requirement to need to encrypt entries in a database. However, one of the most fundamental requirements of a database is that it should be searchable. If the data in the database is encrypted, then this task essentially requires the database to be decrypted before the search can be conducted (since the stored ciphertext itself should not reveal information about the underlying plaintext). This is somewhat inefficient. More problematically, if the platform on which the encrypted database is held is not fully trusted, then this necessary decryption process is highly undesirable. Indeed, in such a situation even the search queries and results themselves may be sensitive since they have the potential to leak information about the underlying content. Searchable encryption is designed to address this issue by allowing data to be encrypted alongside special indices which facilitate a limited search capability. These indices typically represent searchable keywords associated with the data. Various searchable encryption schemes have been proposed, which vary in the form of search queries they permit and the degree of protection they provide for the privacy of queries.

Format-preserving encryption. Another common requirement for database applications is that data fields follow specific formatting rules. An obvious example of this is payment card numbers (credit card numbers, for example, tend to consist of 16 decimal digits). If it is decided to encrypt entries in such a database application, then we can run into difficulties if the database does not permit flexibility in the formatting. This might be the case, for example, if we have a legacy database which we have decided to encrypt, but not to redesign in order to accommodate changes to entry formats. If such a database requires a credit card number to be a 16-digit decimal number, then encrypting such numbers using a block cipher will be problematic since the ciphertext will not be a 16-digit decimal (it will most commonly be represented by a string of hex characters). Format-preserving encryption enables formatted data to be symmetrically encrypted to ciphertexts which conform to the same formatting rules as the plaintext in order to address this problem.

密码学代写

数学代写|密码学作业代写Cryptography代考|Comparing modes of operation

我们刚才讨论的四种操作方式都有细微的差别,各有优缺点。它们都在实际系统中使用,特别是$\ mathm {CBC}$和CTR模式。表4.2试图总结它们的主要特征。我们假设完全(非减反馈)CFB模式,尽管大多数属性与减反馈CFB模式相似。

表4.2:纯加密操作模式的属性总结。

除了我们提出的四种操作模式外,还提出了许多其他操作模式,其中一些已被标准化。它们大致可分为以下几类:

机密性模式。就像我们在本章中讨论的四种操作模式一样,这些模式的设计目的只是为了提供机密性。保密模式的另一个例子是输出反馈(OFB)模式。

身份验证模式。与我们刚才讨论的模式不同,这些操作模式旨在提供数据源身份验证,而不是机密性。本质上,这些模式使用分组密码来生成消息身份验证码,这是第6.3节的主题。我们将在第6.3.3节中看一个这样的例子。

Authenticated-encryption模式。这些操作模式提供了保密性和数据源身份验证。经过身份验证的加密模式正变得越来越流行。我们将在6.3.6节中进一步讨论它们。

专业模式。某些类型的应用程序具有如此特殊的要求,以至于它们适合专门定制的操作模式。这方面的一个例子是全磁盘加密,我们将在13.1节详细讨论。

那么,在给定的应用程序中应该使用哪种操作模式呢?我们试图提供

本章提供了一些基本信息,但是,与密码学的所有方面一样,在选择和实现任何特定的操作模式之前,建议参考最佳实践指南和标准。

数学代写|密码学作业代写Cryptography代考|Other types of symmetric encryption

对于对称加密的基本思想,有几个扩展值得一提。这些技术还没有被普遍使用,但有如此明确的应用,很可能会得到更广泛的采用。

可搜索加密。对数据库中的条目进行加密是很自然的需求。然而,数据库最基本的要求之一是它应该是可搜索的。如果数据库中的数据是加密的,那么该任务实际上需要在进行搜索之前对数据库进行解密(因为存储的密文本身不应该显示有关底层明文的信息)。这在某种程度上是低效的。更有问题的是,如果保存加密数据库的平台不完全受信任,那么这种必要的解密过程是非常不可取的。实际上,在这种情况下,甚至搜索查询和结果本身也可能是敏感的,因为它们有可能泄露有关底层内容的信息。可搜索加密是为了解决这个问题而设计的,它允许数据与特殊索引一起加密,从而促进有限的搜索能力。这些索引通常表示与数据关联的可搜索关键字。已经提出了各种可搜索的加密方案,它们允许的搜索查询的形式和对查询隐私的保护程度各不相同。

Format-preserving加密。数据库应用程序的另一个常见需求是数据字段遵循特定的格式规则。一个明显的例子是支付卡号码(例如,信用卡号码往往由16个十进制数字组成)。如果决定在这样的数据库应用程序中加密条目,那么如果数据库不允许格式的灵活性,我们可能会遇到困难。例如,如果我们有一个遗留数据库,我们决定对其进行加密,但不重新设计以适应条目格式的更改,则可能会出现这种情况。如果这样的数据库要求信用卡号码是16位的十进制数,那么使用块密码对这些数字进行加密将会有问题,因为密文将不是16位的十进制数(它通常由十六进制字符字符串表示)。为了解决这个问题,保持格式的加密使格式化的数据能够对称地加密为与明文遵循相同格式规则的密文。

统计代写请认准statistics-lab™. statistics-lab™为您的留学生涯保驾护航。

金融工程代写

金融工程是使用数学技术来解决金融问题。金融工程使用计算机科学、统计学、经济学和应用数学领域的工具和知识来解决当前的金融问题,以及设计新的和创新的金融产品。

非参数统计代写

非参数统计指的是一种统计方法,其中不假设数据来自于由少数参数决定的规定模型;这种模型的例子包括正态分布模型和线性回归模型。

广义线性模型代考

广义线性模型(GLM)归属统计学领域,是一种应用灵活的线性回归模型。该模型允许因变量的偏差分布有除了正态分布之外的其它分布。

术语 广义线性模型(GLM)通常是指给定连续和/或分类预测因素的连续响应变量的常规线性回归模型。它包括多元线性回归,以及方差分析和方差分析(仅含固定效应)。

有限元方法代写

有限元方法(FEM)是一种流行的方法,用于数值解决工程和数学建模中出现的微分方程。典型的问题领域包括结构分析、传热、流体流动、质量运输和电磁势等传统领域。

有限元是一种通用的数值方法,用于解决两个或三个空间变量的偏微分方程(即一些边界值问题)。为了解决一个问题,有限元将一个大系统细分为更小、更简单的部分,称为有限元。这是通过在空间维度上的特定空间离散化来实现的,它是通过构建对象的网格来实现的:用于求解的数值域,它有有限数量的点。边界值问题的有限元方法表述最终导致一个代数方程组。该方法在域上对未知函数进行逼近。[1] 然后将模拟这些有限元的简单方程组合成一个更大的方程系统,以模拟整个问题。然后,有限元通过变化微积分使相关的误差函数最小化来逼近一个解决方案。

tatistics-lab作为专业的留学生服务机构,多年来已为美国、英国、加拿大、澳洲等留学热门地的学生提供专业的学术服务,包括但不限于Essay代写,Assignment代写,Dissertation代写,Report代写,小组作业代写,Proposal代写,Paper代写,Presentation代写,计算机作业代写,论文修改和润色,网课代做,exam代考等等。写作范围涵盖高中,本科,研究生等海外留学全阶段,辐射金融,经济学,会计学,审计学,管理学等全球99%专业科目。写作团队既有专业英语母语作者,也有海外名校硕博留学生,每位写作老师都拥有过硬的语言能力,专业的学科背景和学术写作经验。我们承诺100%原创,100%专业,100%准时,100%满意。

随机分析代写

随机微积分是数学的一个分支,对随机过程进行操作。它允许为随机过程的积分定义一个关于随机过程的一致的积分理论。这个领域是由日本数学家伊藤清在第二次世界大战期间创建并开始的。

时间序列分析代写

随机过程,是依赖于参数的一组随机变量的全体,参数通常是时间。 随机变量是随机现象的数量表现,其时间序列是一组按照时间发生先后顺序进行排列的数据点序列。通常一组时间序列的时间间隔为一恒定值(如1秒,5分钟,12小时,7天,1年),因此时间序列可以作为离散时间数据进行分析处理。研究时间序列数据的意义在于现实中,往往需要研究某个事物其随时间发展变化的规律。这就需要通过研究该事物过去发展的历史记录,以得到其自身发展的规律。

回归分析代写

多元回归分析渐进(Multiple Regression Analysis Asymptotics)属于计量经济学领域,主要是一种数学上的统计分析方法,可以分析复杂情况下各影响因素的数学关系,在自然科学、社会和经济学等多个领域内应用广泛。

MATLAB代写

MATLAB 是一种用于技术计算的高性能语言。它将计算、可视化和编程集成在一个易于使用的环境中,其中问题和解决方案以熟悉的数学符号表示。典型用途包括:数学和计算算法开发建模、仿真和原型制作数据分析、探索和可视化科学和工程图形应用程序开发,包括图形用户界面构建MATLAB 是一个交互式系统,其基本数据元素是一个不需要维度的数组。这使您可以解决许多技术计算问题,尤其是那些具有矩阵和向量公式的问题,而只需用 C 或 Fortran 等标量非交互式语言编写程序所需的时间的一小部分。MATLAB 名称代表矩阵实验室。MATLAB 最初的编写目的是提供对由 LINPACK 和 EISPACK 项目开发的矩阵软件的轻松访问,这两个项目共同代表了矩阵计算软件的最新技术。MATLAB 经过多年的发展,得到了许多用户的投入。在大学环境中,它是数学、工程和科学入门和高级课程的标准教学工具。在工业领域,MATLAB 是高效研究、开发和分析的首选工具。MATLAB 具有一系列称为工具箱的特定于应用程序的解决方案。对于大多数 MATLAB 用户来说非常重要,工具箱允许您学习和应用专业技术。工具箱是 MATLAB 函数(M 文件)的综合集合,可扩展 MATLAB 环境以解决特定类别的问题。可用工具箱的领域包括信号处理、控制系统、神经网络、模糊逻辑、小波、仿真等。