如果你也在 怎样代写博弈论Game Theory这个学科遇到相关的难题,请随时右上角联系我们的24/7代写客服。

博弈论是对理性主体之间战略互动的数学模型的研究。它在社会科学的所有领域,以及逻辑学、系统科学和计算机科学中都有应用。最初,它针对的是两人的零和博弈,其中每个参与者的收益或损失都与其他参与者的收益或损失完全平衡。在21世纪,博弈论适用于广泛的行为关系;它现在是人类、动物以及计算机的逻辑决策科学的一个总称。

statistics-lab™ 为您的留学生涯保驾护航 在代写博弈论Game Theory方面已经树立了自己的口碑, 保证靠谱, 高质且原创的统计Statistics代写服务。我们的专家在代写博弈论Game Theory代写方面经验极为丰富,各种代写博弈论Game Theory相关的作业也就用不着说。

我们提供的博弈论Game Theory及其相关学科的代写,服务范围广, 其中包括但不限于:

- Statistical Inference 统计推断

- Statistical Computing 统计计算

- Advanced Probability Theory 高等概率论

- Advanced Mathematical Statistics 高等数理统计学

- (Generalized) Linear Models 广义线性模型

- Statistical Machine Learning 统计机器学习

- Longitudinal Data Analysis 纵向数据分析

- Foundations of Data Science 数据科学基础

经济代写|博弈论代写Game Theory代考|Attribution-based Confidence Using Shapley Values

While improving the accuracy and robustness of DNNs has received significant attention, there is an urgent need to quantitatively characterize the limitations of these models and improve the transparency of their failure modes. We need to define an easy to compute confidence metric on predictions of a DNN that closely reflects its accuracy. This can be used to detect adversarial examples as low confidence predictions of the model. Our approach for computing attribution-based confidence used Shapley values for computing importance of input features. Shapley values often employ the notion of a baseline input $x^b$; for example, the all dark image can be the baseline for images. The baseline can also be a set of random inputs where attribution is computed as an expected value. Let the attribution for the $j$-th feature and output label $i$ be $\mathscr{A l}_j^i(\mathbf{x})$. The attribution for the $j$-th input feature depends on the complete input $x$ and not just $x_j$. The treatment for each logit is similar, and so, we drop the logit/class and denote the network output simply as $\mathscr{F}(\cdot)$ and attribution as $\mathscr{A}_j(\mathbf{x})$. For simplicity, we use the baseline input $\mathbf{x}^b=0$ for computing attributions. We make the following two assumptions on the DNN model and the attributions, which reflect the fact that the model is well-trained and the attribution method is well-founded:

- The attribution is dominated by the linear term. This is also an assumption made by attribution methods based on Shapley values such as Integrated Gradient (Sundararajan et al. 2017) which define attribution as the path integral of the gradients of the DNN output with respect to that feature along the path from the baseline $\mathbf{x}^b$ to the input $\mathbf{x}$, that is,

$$

\mathscr{A}j^l(\mathbf{x})=\left(\mathbf{x}_j-\mathbf{x}_j^b\right) \times \int{a=0}^1 \partial_j \mathscr{F}^l\left(\mathbf{x}^b+\alpha\left(\mathbf{x}-\mathbf{x}^b\right)\right) \mathrm{d} \alpha

$$

where the gradient of $i$-th logit output of the model along the $j$-th feature is denoted by $\partial_j \mathscr{F}^i(\cdot)$. - Attributions are complete i.e. the following is true for any input $\mathbf{x}$ and the baseline input $\mathbf{x}^b$ :

$\mathscr{F}(\mathbf{x})-\mathscr{F}\left(\mathbf{x}^b\right)=\sum_{k=1}^n \mathscr{A}_k(\mathbf{x})$ where $\mathbf{x}$ has $n$ features.

Shapley value methods such as Integrated Gradient and DeepShap (Sundararajan et al. 2017; Lundberg and Lee 2017) satisfy this axiom too.

The details of the attribution-based approach to compute confidence is presented in Jha et al. (2019).

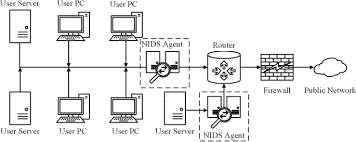

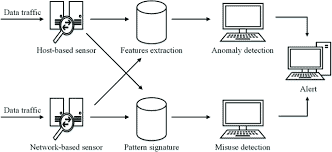

经济代写|博弈论代写Game Theory代考|Network Intrusion Detection Systems

A network intrusion detection system (NIDS) is software that detects malicious activities that are intended to steal or corrupt sensitive information in computer networks. The NIDS have two main types: anomaly-based and misuse-based. In this chapter, we focus on the misuse-based detection systems. The misuse-based NIDS are divided into two main categories: knowledge-based and ML-based. In knowledge-based NIDS (also known as a signature-based detection system), attack network traffic flows are directly compared with previously defined rules or attack patterns. One of the drawbacks of signature-based NIDS is that they are not able to detect mutations of known attacks. ML-based misuse detection systems, on the other hand, learn from database signatures and predict the possible mutations of known attacks, therefore, they are widely used for academic and commercial purposes. In this chapter, we will specifically focus on ML-based misuse NIDS.

Deep neural networks (DNNs) can easily be manipulated by adversarial examples (carefully crafted inputs). In 2013, Szegedy et al.(Papernot et al. 2016), and Biggio et al. (2013), first discovered the existence of adversarial examples in the image domain. By applying a small perturbation unnoticeable to human eyes to an original instance of an image, they were able to change the classification of a trained model for the image. By exploiting this vulnerability of neural networks, adversaries can potentially manipulate self-driving cars, smart devices, and intrusion detection systems that rely on DNNs. Given an input $\vec{x}$ and a trained target model $F(\vec{x})$, an adversary tries to find the minimum perturbation $\Delta \vec{x}$ under some norm $\left(l^0, l^2\right.$, or $\left.l^{\infty}\right)$ (Carlini and Wagner 2017) to cause the $F(\vec{x}+\Delta \vec{x})$ to be classified as a specific target label $t \neq F(\vec{x})$ (Szegedy et al. 2013). This can generally be expressed by an optimization problem where $c$ is a constant that is found by binary search and $t$ is the target class (Carlini and Wagner 2017; Szegedy et al. 2013).

$$

\begin{aligned}

& \min _{\Delta \vec{x}} c|\Delta \vec{x}|+\operatorname{Loss}(F(\vec{x}+\Delta \vec{x}), t) \

& \text { such that }(\vec{x}+\Delta \vec{x}) \in[0,1]^m

\end{aligned}

$$

where $m$ is the dimension of the vector $\vec{x}$. As mentioned, most of the work has been done in unconstrained domains, specifically in the image domain. However, most of the domains in the real world are constrained. In this work, we create adversarial examples in a network intrusion detection domain where we determine and enforce the domain constraints. In our problem, $F$ is the target ML-based NIDS we want to fool and the target class $t$ is the benign class.

博弈论代考

经济代写|博弈论代写Game Theory代考|Attribution-based Confidence Using Shapley Values

虽然提高 DNN 的准确性和鲁棒性受到了极大的关注,但迫切需要定量表征这些模型的局限性并提高其故障 模式的透明度。我们需要为 DNN 的预测定义一个易于计算的置信度度量,以密切反映其准确性。这可用于 将对抗性示例检测为模型的低置信度预测。我们用于计算基于属性的置信度的方法使用 Shapley 值来计算 输入特征的重要性。Shapley 值通常采用基线输入的概念 $x^b$; 例如,全暗图像可以作为图像的基线。基线也 可以是一组随机输入,其中属性被计算为预期值。让归因于 $j$-th 特征和输出标签 $i$ 是 $\mathscr{A} \mathrm{l}_j^i(\mathbf{x})$. 归因于 $j$-th 输入特征取决于完整的输入 $x$ 而不仅仅是 $x_j$. 每个 logit 的处理都是相似的,因此,我们删除 logit/class 并 将网络输出简单地表示为 $\mathscr{F}(\cdot)$ 并归因于 $\mathscr{A}_j(\mathbf{x})$. 为简单起见,我们使用基线输入 $\mathbf{x}^b=0$ 用于计算归因。我 们对 DNN 模型和归因做出以下两个假设,这反映了模型训练良好和归因方法有根据的事实:

- 归因由线性项支配。这也是基于 Shapley 值的归因方法所做的假设,例如 Integrated Gradient (Sundararajan et al. 2017),它将归因定义为 DNN 输出的梯度相对于沿基线路径的特征的路径积分 $\mathbf{x}^b$ 到输入 $\mathbf{x}$ ,那是,

$$

\mathscr{A} j^l(\mathbf{x})=\left(\mathbf{x}_j-\mathbf{x}_j^b\right) \times \int a=0^1 \partial_j \mathscr{F}^l\left(\mathbf{x}^b+\alpha\left(\mathbf{x}-\mathbf{x}^b\right)\right) \mathrm{d} \alpha

$$

其中的梯度 $i$-模型的第 logit 输出 $j$-th 特征表示为 $\partial_j \mathscr{F}^i(\cdot)$. - 归因是完整的,即以下内容对于任何输入都是正确的 $\mathbf{x}$ 和基线输入 $\mathbf{x}^b$ : $\mathscr{F}(\mathbf{x})-\mathscr{F}\left(\mathbf{x}^b\right)=\sum_{k=1}^n \mathscr{A}_k(\mathbf{x})$ 在哪里 $\mathbf{x}$ 有 $n$ 特征。

Shapley 值方法,如 Integrated Gradient 和 DeepShap (Sundararajan et al. 2017; Lundberg and Lee 2017) 也满足这个公理。

Jha 等人介绍了基于属性的计算置信度方法的详细信息。(2019)。

经济代写|博弈论代写Game Theory代考|Network Intrusion Detection Systems

网络入侵检测系统 (NIDS) 是检测旨在窈取或破坏计算机网络中敏感信息的恶意活动的软件。NIDS 有两种 主要类型:基于异常的和基于滥用的。在本章中,我们重点关注基于误用的检测系统。基于滥用的 NIDS 分为两大类:基于知识的和基于 ML 的。在基于知识的 NIDS(也称为基于签名的检测系统) 中,攻击网络 流量直接与先前定义的规则或攻击模式进行比较。基于签名的 NIDS 的缺点之一是它们无法检测已知攻击 的突变。另一方面,基于 $M L$ 的滥用检测系统从数据库签名中学习并预测已知攻击的可能突变,因此,它 们被广泛用于学术和商业目的。在本章中,我们将特别关注基于 ML 的误用 NIDS。

深度神经网络 (DNN) 可以很容易地被对抗性示例(精心设计的输入) 操纵。2013 年,Szegedy 等人 (Papernot 等人,2016 年) 和 Biggio 等人。(2013),首先发现图像域中存在对抗样本。通过对图像的原 始实例应用人眼无法察觉的小扰动,他们能够改变图像训练模型的分类。通过利用神经网络的这一漏洞, 对手可能会操纵依赖 DNN 的自动驾驶汽车、智能设备和入侵检测系统。给定一个输入䒣和训练有素的目标 模型 $F(\vec{x})$ ,对手试图找到最小扰动 $\Delta \vec{x}$ 在某种规范下 $\left(l^0, l^2\right.$ ,或者 $\left.l^{\infty}\right)$ (Carlini 和 Wagner 2017) 导致 $F(\vec{x}+\Delta \vec{x})$ 被归类为特定目标标签 $t \neq F(\vec{x})$ (Szegedy 等人,2013 年)。这通常可以用优化问题表 示,其中 $c$ 是通过二分查找找到的常数,并且 $t$ 是目标类别(Carlini 和 Wagner 2017;Szegedy 等人 2013) .

$$

\min _{\Delta \vec{x}} c|\Delta \vec{x}|+\operatorname{Loss}(F(\vec{x}+\Delta \vec{x}), t) \quad \text { such that }(\vec{x}+\Delta \vec{x}) \in[0,1]^m

$$

在哪里 $m$ 是向量的维度 $\vec{x}$. 如前所述,大部分工作都是在不受约束的领域完成的,特别是在图像领域。然 而,现实世界中的大多数域都是受限的。在这项工作中,我们在网络入侵检测域中创建对抗性示例,我们 在其中确定并执行域约束。在我们的问题中, $F$ 是我们想要欺骗的目标基于 ML 的 NIDS 和目标类 $t$ 是良性 类。

统计代写请认准statistics-lab™. statistics-lab™为您的留学生涯保驾护航。

金融工程代写

金融工程是使用数学技术来解决金融问题。金融工程使用计算机科学、统计学、经济学和应用数学领域的工具和知识来解决当前的金融问题,以及设计新的和创新的金融产品。

非参数统计代写

非参数统计指的是一种统计方法,其中不假设数据来自于由少数参数决定的规定模型;这种模型的例子包括正态分布模型和线性回归模型。

广义线性模型代考

广义线性模型(GLM)归属统计学领域,是一种应用灵活的线性回归模型。该模型允许因变量的偏差分布有除了正态分布之外的其它分布。

术语 广义线性模型(GLM)通常是指给定连续和/或分类预测因素的连续响应变量的常规线性回归模型。它包括多元线性回归,以及方差分析和方差分析(仅含固定效应)。

有限元方法代写

有限元方法(FEM)是一种流行的方法,用于数值解决工程和数学建模中出现的微分方程。典型的问题领域包括结构分析、传热、流体流动、质量运输和电磁势等传统领域。

有限元是一种通用的数值方法,用于解决两个或三个空间变量的偏微分方程(即一些边界值问题)。为了解决一个问题,有限元将一个大系统细分为更小、更简单的部分,称为有限元。这是通过在空间维度上的特定空间离散化来实现的,它是通过构建对象的网格来实现的:用于求解的数值域,它有有限数量的点。边界值问题的有限元方法表述最终导致一个代数方程组。该方法在域上对未知函数进行逼近。[1] 然后将模拟这些有限元的简单方程组合成一个更大的方程系统,以模拟整个问题。然后,有限元通过变化微积分使相关的误差函数最小化来逼近一个解决方案。

tatistics-lab作为专业的留学生服务机构,多年来已为美国、英国、加拿大、澳洲等留学热门地的学生提供专业的学术服务,包括但不限于Essay代写,Assignment代写,Dissertation代写,Report代写,小组作业代写,Proposal代写,Paper代写,Presentation代写,计算机作业代写,论文修改和润色,网课代做,exam代考等等。写作范围涵盖高中,本科,研究生等海外留学全阶段,辐射金融,经济学,会计学,审计学,管理学等全球99%专业科目。写作团队既有专业英语母语作者,也有海外名校硕博留学生,每位写作老师都拥有过硬的语言能力,专业的学科背景和学术写作经验。我们承诺100%原创,100%专业,100%准时,100%满意。

随机分析代写

随机微积分是数学的一个分支,对随机过程进行操作。它允许为随机过程的积分定义一个关于随机过程的一致的积分理论。这个领域是由日本数学家伊藤清在第二次世界大战期间创建并开始的。

时间序列分析代写

随机过程,是依赖于参数的一组随机变量的全体,参数通常是时间。 随机变量是随机现象的数量表现,其时间序列是一组按照时间发生先后顺序进行排列的数据点序列。通常一组时间序列的时间间隔为一恒定值(如1秒,5分钟,12小时,7天,1年),因此时间序列可以作为离散时间数据进行分析处理。研究时间序列数据的意义在于现实中,往往需要研究某个事物其随时间发展变化的规律。这就需要通过研究该事物过去发展的历史记录,以得到其自身发展的规律。

回归分析代写

多元回归分析渐进(Multiple Regression Analysis Asymptotics)属于计量经济学领域,主要是一种数学上的统计分析方法,可以分析复杂情况下各影响因素的数学关系,在自然科学、社会和经济学等多个领域内应用广泛。

MATLAB代写

MATLAB 是一种用于技术计算的高性能语言。它将计算、可视化和编程集成在一个易于使用的环境中,其中问题和解决方案以熟悉的数学符号表示。典型用途包括:数学和计算算法开发建模、仿真和原型制作数据分析、探索和可视化科学和工程图形应用程序开发,包括图形用户界面构建MATLAB 是一个交互式系统,其基本数据元素是一个不需要维度的数组。这使您可以解决许多技术计算问题,尤其是那些具有矩阵和向量公式的问题,而只需用 C 或 Fortran 等标量非交互式语言编写程序所需的时间的一小部分。MATLAB 名称代表矩阵实验室。MATLAB 最初的编写目的是提供对由 LINPACK 和 EISPACK 项目开发的矩阵软件的轻松访问,这两个项目共同代表了矩阵计算软件的最新技术。MATLAB 经过多年的发展,得到了许多用户的投入。在大学环境中,它是数学、工程和科学入门和高级课程的标准教学工具。在工业领域,MATLAB 是高效研究、开发和分析的首选工具。MATLAB 具有一系列称为工具箱的特定于应用程序的解决方案。对于大多数 MATLAB 用户来说非常重要,工具箱允许您学习和应用专业技术。工具箱是 MATLAB 函数(M 文件)的综合集合,可扩展 MATLAB 环境以解决特定类别的问题。可用工具箱的领域包括信号处理、控制系统、神经网络、模糊逻辑、小波、仿真等。