如果你也在 怎样密码学Cryptography Theory 这个学科遇到相关的难题,请随时右上角联系我们的24/7代写客服。密码学Cryptography Theory 是对存在对抗行为的安全通信技术的实践和研究。 更广泛地说,密码学是关于构建和分析防止第三方或公众阅读私人信息的协议;信息安全的各个方面,如数据保密性、数据完整性、认证和不可抵赖性是现代密码学的核心。现代密码学存在于数学、计算机科学、电子工程、通信科学和物理学等学科的交叉点。密码学的应用包括电子商务、基于芯片的支付卡、数字货币、计算机密码和军事通信。

密码学Cryptography Theory 在现代很大程度上是基于数学理论和计算机科学实践的;密码学算法是围绕计算硬度假设设计的,这使得这种算法在实际操作中很难被任何对手破解。虽然在理论上有可能破解一个设计良好的系统,但在实际操作中这样做是不可行的。因此,这种方案,如果设计得好,被称为 “计算安全”;理论上的进步(例如,整数分解算法的改进)和更快的计算技术要求这些设计被不断地重新评估,如果有必要的话,要进行调整。信息理论上的安全方案,即使有无限的计算能力也无法被破解,如一次性密码键盘,在实践中比理论上可被破解但计算上安全的最佳方案更难使用。

statistics-lab™ 为您的留学生涯保驾护航 在代写密码学Cryptography方面已经树立了自己的口碑, 保证靠谱, 高质且原创的统计Statistics代写服务。我们的专家在代写密码学Cryptography代写方面经验极为丰富,各种代写密码学Cryptography相关的作业也就用不着说。

数学代写|密码学作业代写Cryptography代考|Encryption and decryption using RSA

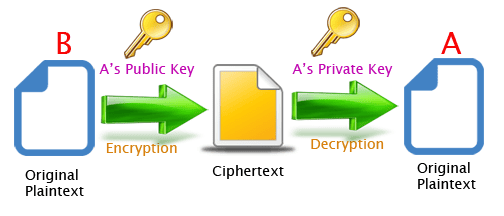

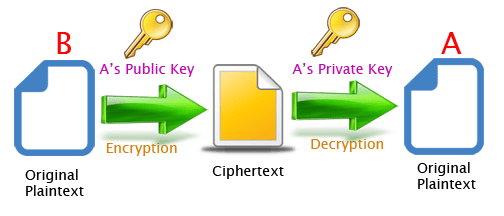

Once an RSA key pair has been set up, the hard work is done. Encryption and decryption are relatively simple processes to understand.

RSAENCRYPTION

Suppose we wish to send some plaintext to someone whose public key is $(n, e)$.

The first point to note is that RSA does not directly operate on strings of bits, but rather on numbers modulo $n$. Thus, our first task is to represent the plaintext as a series of numbers less than $n$. We will not discuss exactly how to do this here, but it is not any more difficult than the process of converting an English plaintext into a string of bits which can be processed by a block cipher such as AES. So long as everyone using RSA agrees to the same ‘rules’ for performing this conversion, everything will work.

We thus assume every plaintext is a number less than $n$. Note these numbers must be less than $n$. If we allow a plaintext to be greater than $n$, then we will not be able to represent it uniquely since we will not be able to tell the difference between, for example, the plaintext 5 and the plaintext $n+5$, since both of these would be considered by RSA to be equal to 5 (because $n+5=5 \bmod n$ ).

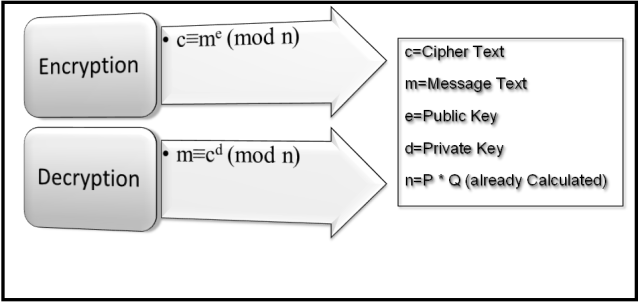

Suppose we now want to encrypt the first plaintext $P$, which is a number modulo $n$. The encryption process to obtain the ciphertext $C$ is very simple:

$$

C=P^e \bmod n

$$

In other words, the ciphertext $C$ is equal to the plaintext $P$ multiplied by itself $e$ times and then reduced modulo $n$. This means $C$ is also a number less than $n$.

Returning to our numerical example, if the plaintext is $P=31$, then encrypting using public key $(2773,17)$ results in:

$$

C=31^{17}=587 \bmod 2773 .

$$

数学代写|密码学作业代写Cryptography代考|RSA in practice

As with most of the cryptographic primitives we discuss, our explanation of RSA has been simplified in order to emphasise the main design aspects. It is essential that RSA is not deployed in any real implementation in exactly the way we have described. Rather, the latest best-practice guidelines outlined in the relevant standards should be consulted and followed. Perhaps the most critical alteration to the ‘textbook’ version of RSA which is often made in practice is to introduce randomisation into the encryption process. We now look at why this is important.

PROBABILISTIC ENCRYPTION

The version of RSA we presented in Section 5.2.2 is an example of deterministic encryption, which means that each time the same plaintext is encrypted using the same public key, the resulting ciphertext will be the same.

A significant disadvantage of deterministic public-key encryption is that the following attack is possible. Suppose a ciphertext sent to a known recipient has been observed by an attacker, who then proceeds as follows:

- The attacker makes an informed guess as to the value of the plaintext;

- The attacker encrypts the guessed plaintext using the known recipient’s public key; and

- If the result matches the observed ciphertext, then the guess was correct; if not, the attacker tries another guess of the plaintext.

This attack is particulary effective in situations where there are limited choices for the plaintext (for example, if the plaintext is a database entry from a limited range). We will refer to this attack as an informed exhaustive plaintext search.

Note this attack does not apply to symmetric encryption. This is because the encryption key is secret. Even if the attacker knows that the plaintext comes from a small set of potential values (perhaps even just two), the attacker cannot conduct this attack because any encryption key could have been used. This is why the attacker has to exhaustively search through all the potential symmetric keys instead.

密码学代写

学代写|密码学作业代写Cryptography代考|Encryption and decryption using RSA

一旦RSA密钥对建立起来,最困难的工作就完成了。加密和解密是相对容易理解的过程。

加密

假设我们希望向公钥为$(n, e)$的某人发送一些明文。

首先要注意的是,RSA并不直接对比特串进行操作,而是对数字取模$n$进行操作。因此,我们的第一个任务是将明文表示为一系列小于$n$的数字。我们不会在这里详细讨论如何做到这一点,但它并不比将英文明文转换为可以由分组密码(如AES)处理的位串的过程更困难。只要每个使用RSA的人都同意执行这种转换的相同“规则”,一切都可以工作。

因此,我们假设每个明文都是小于$n$的数字。注意,这些数字必须小于$n$。如果我们允许明文大于$n$,那么我们将无法唯一地表示它,因为我们将无法区分明文5和明文$n+5$之间的区别,因为这两个文本都被RSA认为等于5(因为$n+5=5 \bmod n$)。

假设我们现在要加密第一个明文$P$,它是一个数字模数$n$。获取密文的加密过程$C$非常简单:

$$

C=P^e \bmod n

$$

换句话说,密文$C$等于明文$P$乘以自身$e$次,然后对$n$取模。这意味着$C$也比$n$小。

回到我们的数值示例,如果明文是$P=31$,那么使用公钥$(2773,17)$加密会得到:

$$

C=31^{17}=587 \bmod 2773 .

$$

数学代写|密码学作业代写Cryptography代考|RSA in practice

与我们讨论的大多数加密原语一样,为了强调主要的设计方面,我们对RSA的解释进行了简化。RSA在任何实际实现中都不能完全按照我们所描述的方式进行部署,这一点很重要。相反,应参考并遵循相关标准中概述的最新最佳实践指南。在实践中,对RSA“教科书”版本最关键的改变可能是在加密过程中引入随机化。现在我们来看看为什么这很重要。

概率加密

我们在5.2.2节中介绍的RSA版本是确定性加密的一个例子,这意味着每次使用相同的公钥加密相同的明文时,产生的密文将是相同的。

确定性公钥加密的一个显著缺点是可能出现以下攻击。假设发送给已知接收者的密文已被攻击者观察到,然后攻击者进行如下操作:

攻击者对明文的值进行知情猜测;

攻击者使用已知接收者的公钥加密猜测的明文;和

如果结果与观察到的密文匹配,那么猜测是正确的;如果没有,则攻击者尝试对明文进行另一次猜测。

这种攻击在明文选项有限的情况下特别有效(例如,如果明文是来自有限范围的数据库条目)。我们将把这种攻击称为知情详尽明文搜索。

注意,这种攻击不适用于对称加密。这是因为加密密钥是保密的。即使攻击者知道明文来自一小部分潜在值(甚至可能只有两个),攻击者也无法进行这种攻击,因为任何加密密钥都可能被使用。这就是攻击者必须彻底搜索所有可能的对称密钥的原因。

统计代写请认准statistics-lab™. statistics-lab™为您的留学生涯保驾护航。

金融工程代写

金融工程是使用数学技术来解决金融问题。金融工程使用计算机科学、统计学、经济学和应用数学领域的工具和知识来解决当前的金融问题,以及设计新的和创新的金融产品。

非参数统计代写

非参数统计指的是一种统计方法,其中不假设数据来自于由少数参数决定的规定模型;这种模型的例子包括正态分布模型和线性回归模型。

广义线性模型代考

广义线性模型(GLM)归属统计学领域,是一种应用灵活的线性回归模型。该模型允许因变量的偏差分布有除了正态分布之外的其它分布。

术语 广义线性模型(GLM)通常是指给定连续和/或分类预测因素的连续响应变量的常规线性回归模型。它包括多元线性回归,以及方差分析和方差分析(仅含固定效应)。

有限元方法代写

有限元方法(FEM)是一种流行的方法,用于数值解决工程和数学建模中出现的微分方程。典型的问题领域包括结构分析、传热、流体流动、质量运输和电磁势等传统领域。

有限元是一种通用的数值方法,用于解决两个或三个空间变量的偏微分方程(即一些边界值问题)。为了解决一个问题,有限元将一个大系统细分为更小、更简单的部分,称为有限元。这是通过在空间维度上的特定空间离散化来实现的,它是通过构建对象的网格来实现的:用于求解的数值域,它有有限数量的点。边界值问题的有限元方法表述最终导致一个代数方程组。该方法在域上对未知函数进行逼近。[1] 然后将模拟这些有限元的简单方程组合成一个更大的方程系统,以模拟整个问题。然后,有限元通过变化微积分使相关的误差函数最小化来逼近一个解决方案。

tatistics-lab作为专业的留学生服务机构,多年来已为美国、英国、加拿大、澳洲等留学热门地的学生提供专业的学术服务,包括但不限于Essay代写,Assignment代写,Dissertation代写,Report代写,小组作业代写,Proposal代写,Paper代写,Presentation代写,计算机作业代写,论文修改和润色,网课代做,exam代考等等。写作范围涵盖高中,本科,研究生等海外留学全阶段,辐射金融,经济学,会计学,审计学,管理学等全球99%专业科目。写作团队既有专业英语母语作者,也有海外名校硕博留学生,每位写作老师都拥有过硬的语言能力,专业的学科背景和学术写作经验。我们承诺100%原创,100%专业,100%准时,100%满意。

随机分析代写

随机微积分是数学的一个分支,对随机过程进行操作。它允许为随机过程的积分定义一个关于随机过程的一致的积分理论。这个领域是由日本数学家伊藤清在第二次世界大战期间创建并开始的。

时间序列分析代写

随机过程,是依赖于参数的一组随机变量的全体,参数通常是时间。 随机变量是随机现象的数量表现,其时间序列是一组按照时间发生先后顺序进行排列的数据点序列。通常一组时间序列的时间间隔为一恒定值(如1秒,5分钟,12小时,7天,1年),因此时间序列可以作为离散时间数据进行分析处理。研究时间序列数据的意义在于现实中,往往需要研究某个事物其随时间发展变化的规律。这就需要通过研究该事物过去发展的历史记录,以得到其自身发展的规律。

回归分析代写

多元回归分析渐进(Multiple Regression Analysis Asymptotics)属于计量经济学领域,主要是一种数学上的统计分析方法,可以分析复杂情况下各影响因素的数学关系,在自然科学、社会和经济学等多个领域内应用广泛。

MATLAB代写

MATLAB 是一种用于技术计算的高性能语言。它将计算、可视化和编程集成在一个易于使用的环境中,其中问题和解决方案以熟悉的数学符号表示。典型用途包括:数学和计算算法开发建模、仿真和原型制作数据分析、探索和可视化科学和工程图形应用程序开发,包括图形用户界面构建MATLAB 是一个交互式系统,其基本数据元素是一个不需要维度的数组。这使您可以解决许多技术计算问题,尤其是那些具有矩阵和向量公式的问题,而只需用 C 或 Fortran 等标量非交互式语言编写程序所需的时间的一小部分。MATLAB 名称代表矩阵实验室。MATLAB 最初的编写目的是提供对由 LINPACK 和 EISPACK 项目开发的矩阵软件的轻松访问,这两个项目共同代表了矩阵计算软件的最新技术。MATLAB 经过多年的发展,得到了许多用户的投入。在大学环境中,它是数学、工程和科学入门和高级课程的标准教学工具。在工业领域,MATLAB 是高效研究、开发和分析的首选工具。MATLAB 具有一系列称为工具箱的特定于应用程序的解决方案。对于大多数 MATLAB 用户来说非常重要,工具箱允许您学习和应用专业技术。工具箱是 MATLAB 函数(M 文件)的综合集合,可扩展 MATLAB 环境以解决特定类别的问题。可用工具箱的领域包括信号处理、控制系统、神经网络、模糊逻辑、小波、仿真等。