如果你也在 怎样代写离散数学discrete mathematics这个学科遇到相关的难题,请随时右上角联系我们的24/7代写客服。

离散数学是研究可以被认为是 “离散”(类似于离散变量,与自然数集有偏射)而不是 “连续”(类似于连续函数)的数学结构。离散数学研究的对象包括整数、图形和逻辑中的语句。相比之下,离散数学不包括 “连续数学 “中的课题,如实数、微积分或欧几里得几何。离散对象通常可以用整数来列举;更正式地说,离散数学被定性为处理可数集的数学分支(有限集或与自然数具有相同心数的集)。然而,”离散数学 “这一术语并没有确切的定义。

statistics-lab™ 为您的留学生涯保驾护航 在代写离散数学discrete mathematics方面已经树立了自己的口碑, 保证靠谱, 高质且原创的统计Statistics代写服务。我们的专家在代写离散数学discrete mathematics代写方面经验极为丰富,各种代写离散数学discrete mathematics相关的作业也就用不着说。

我们提供的离散数学discrete mathematics及其相关学科的代写,服务范围广, 其中包括但不限于:

- Statistical Inference 统计推断

- Statistical Computing 统计计算

- Advanced Probability Theory 高等概率论

- Advanced Mathematical Statistics 高等数理统计学

- (Generalized) Linear Models 广义线性模型

- Statistical Machine Learning 统计机器学习

- Longitudinal Data Analysis 纵向数据分析

- Foundations of Data Science 数据科学基础

数学代写|离散数学作业代写discrete mathematics代考|Binary Operations

The computational methods of binary arithmetic are analogous to those of decimal arithmetic. In binary arithmetic, the number $2=(10)_2$ in binary notation plays a role similar to that of the number 10 in decimal arithmetic.

In binary addition, carryovers of binary addition are performed in the same manner as in decimal addition. We thus have $0+0=0,0+1=1,1+0=1$, and $1+1=$ 10, all in base 2.

The binary multiplication is carried out by multiplying the multiplicand by one bit of the multiplier at a time and the result of the partial product for each bit is placed in such a manner that the least significant bit is under the corresponding multiplier bit. Finally, the partial products are added to get the complete product.

In binary subtraction, like decimal subtraction, it may be necessary to borrow. However, the method introduced here is based on not using borrow, as one’s complement and two’s complement of binary numbers are used to perform subtraction.

The one’s complement of a binary number can be obtained by inverting each bit from 1 to 0 or from 0 to 1 . For example, one’s complement of the binary number 110010 is 001101 . To get two’s complement of a binary number is to first obtain the one’s complement of the number and then add 1 to the least significant bit. For example, two’s complement of the binary number 10010 is $01101+00001=01110$.

The binary subtraction can be carried out using the following steps:

(i) Find the two’s complement of the subtrahend, and then add it to the minuend.

(ii) If the final carryover of the sum is 1 , it is dropped and the result is positive, and if there is no carryover, the two’s complement of the sum will be the result and it is negative. The binary division is similar to that employed in the decimal system. However, in the case of binary numbers, the operation is simpler because the quotient can have either 1 or 0 depending upon the divisor.

Fermat’s little theorem, which is very useful in computing the remainder modulo prime of large powers of integers, can be expressed in terms of congruences. Fermat’s little theorem states that if $p$ is prime and $a$ is an integer not divisible by $p$, then

$$

a^{p-1} \equiv 1(\bmod p) \leftrightarrow a^{p-1} \bmod p=1

$$

or equivalently,

$$

a^p \equiv a(\bmod p) \leftrightarrow a^p \bmod p=a

$$

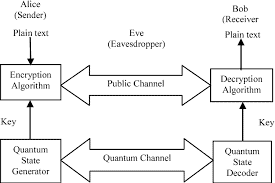

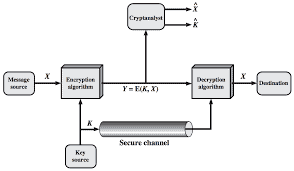

数学代写|离散数学作业代写discrete mathematics代考|Classical Cryptography

Cryptography is about making secret communication to make messages secure in the presence of adversaries. By encryption, an original message, called plaintext, is transformed into a coded message, called ciphertext. This transformation is performed before the plaintext is transmitted or stored. The reverse process is called decryption and is performed after the ciphertext is received or retrieved. The algorithm used for encryption and decryption is often called a cipher, and the process of encryption and decryption requires a secret key. A key is a number (value) that the cipher operates on, without which the unauthorized parties must not be able to recover the original message.

In classical cryptography, symbols, characters, letters, and digits were directly manipulated with the sole goal to provide secrecy through obscurity. It appears that encrypted messages were first developed in ancient Egypt using disordered hieroglyphics, which consisted of visual symbols and characters. There were then other forms of message concealment, which were developed by the Greeks, namely stenography, through which a secret message was hidden within an ordinary nonsecret message, and by the Spartans, namely scytale, by which a narrow strip of parchment was wound on a rod and the message written across the adjoining edges.

A well-known classical cryptography technique, which was developed by Romans, was the Caesar cipher, a simple encryption method based on substitution. The Caesar cipher shifts each letter in the alphabet by three letters forward, for instance, the letter $G$ becomes $J$. It thus requires a letter three places further along, while wrapping the letters at the end of the alphabet around to the letters at the beginning of the alphabet that is $X$ wraps around to $\mathrm{A}, \mathrm{Y}$ to $\mathrm{B}$, and $\mathrm{Z}$ to $\mathrm{C}$.

Mathematically described, in the Caesar cipher, each letter is coded by its position relative to others. To this effect, an integer $i \in{0,1, \ldots, 24,25}$ replaces a letter whose position in the alphabet ${\mathrm{A}, \mathrm{B}, \ldots, \mathrm{Y}, \mathrm{Z}}$ is the $i$ th; for instance, $\mathrm{D}$ is the fourth letter in the alphabet, that is $i=3, \mathrm{D}$ is thus replaced by 3 . Assuming the nonnegative integer $p \leq 25$, the functions providing the encrypted message and the decrypted message are $f(p)=(p+3) \bmod 26$ and $f^{-1}(p)=(p-3) \bmod 26$, respectively.

A slight generalization of the Caesar, cipher called the shift cipher or the additive cipher, is when 3 is replaced by the integer $b$, called a key. In other words, the numerical equivalent of each letter is shifted by $b$, thus yielding the following functions:

$$

\left{\begin{array}{l}

\text { Encryption } \rightarrow f(p)=(p+b) \bmod 26 \

\text { Decryption } \rightarrow f^{-1}(p)=(p-b) \bmod 26

\end{array}\right.

$$

离散数学代写

数学代写|离散数学作业代写discrete mathematics代考|Binary Operations

二进制算术的计算方法类似于十进制算术。在二进制算术中,数 $2=(10)_2$ 在二进制表示法 中,它的作用类似于十进制算术中数字 10 的作用。

在二进制加法中,二进制加法的结转以与十进制加法相同的方式执行。我们因此有 $0+0=0,0+1=1,1+0=1$ ,和 $1+1=10$ ,全部在基地 2 。

二进制乘法是通过将被乘数一次乘以乘数的一位来进行的,并且将每一位的部分积的结果以最 低有效位在对应的乘数位之下的方式放置。最后将部分产品相加得到完整的产品。

在二进制减法中,和十进制减法一样,可能需要借位。但是,这里介绍的方法是在不使用借位 的基础上的,因为是用二进制数的一个补码和二进制补码来进行减法运算。

二进制数的补码可以通过将每个位从 1 反转为 0 或从 0 反转为 1 来获得。例如,二进制数 110010 的补码是 001101 。求一个二进制数的补码就是先求这个数的补码,然后在最低位加 1. 例如,二进制数 10010 的补码是 $01101+00001=01110$.

二进制减法可以使用以下步骙进行:

(i) 找到减数的二进制补码,然后将其与被减数相加。

(ii) 如果和的最终结转为 1 ,则将其丢弃,结果为正,如果没有结转,则和的二进制补码为结 果,结果为负。二进制除法类似于十进制系统中使用的除法。然而,在二进制数的情况下,操 作更简单,因为商可以是 1 或 0 ,具体取决于除数。

费马小定理在计算大整数次幂的余数模素数时非常有用,可以用同余来表示。费马小定理指 出,如果 $p$ 是质数和 $a$ 是一个不能被整除的整数 $p$ ,然后

$$

a^{p-1} \equiv 1(\bmod p) \leftrightarrow a^{p-1} \bmod p=1

$$

或者等价地,

$$

a^p \equiv a(\bmod p) \leftrightarrow a^p \bmod p=a

$$

数学代写|离散数学作业代写discrete mathematics代考|Classical Cryptography

密码学是关于进行秘密通信以在对手存在的情况下确保消息安全。通过加密,称为明文的原始 消息被转换为称为密文的编码消息。这种转换是在传输或存储明文之前执行的。相反的过程称 为解密,在收到或检索到密文后执行。用于加密和解密的算法通常称为密码,加密和解密的过 程需要密钥。密钥是密码操作所依据的数字(值),没有它,末经授权的方就不能恢复原始消 息。

在经典密码学中,符号、字符、字母和数字被直接操纵,其唯一目标是通过模糊提供保密性。 加密消息似乎最早是在古埃及使用无序的象形文字开发的,它由视觉符号和字符组成。然后还 有其他形式的消息隐藏,由希腊人开发,即速记术,通过它可以将秘密消息隐藏在普通的非秘 密消息中,以及由斯巴达人开发的称为 scytale 的方法,通过这种方法,将一条狭窄的羊皮纸 缠绕在一根杆和写在相邻边缘的信息。

由罗马人开发的一种著名的经典密码技术是凯措密码,这是一种基于替换的简单加密方法。凯 撒密码将字母表中的每个字母向前移动三个字母,例如,字母 $G$ 成为 $J$. 因此,它需要一个字母 再往前三个位置,同时将字母表末尾的字母环绕到字母表开头的字母,即 $X$ 环绕到 $\mathrm{A}, \mathrm{Y}$ 到 $\mathrm{B}$ , 和Z到C.

从数学上描述,在凯撒密码中,每个字母都根据其相对于其他字母的位置进行编码。为此, 个整数 $i \in 0,1, \ldots, 24,25$ 替换在字母表中位置的字母 $\mathrm{A}, \mathrm{B}, \ldots, \mathrm{Y}, \mathrm{Z}$ 是个 $i$ th; 例如, D是 字母表中的第四个字母,即 $i=3, \mathrm{D}$ 因此被 3 取代。假设非负整数 $p \leq 25$ ,提供加密消息和 解密消息的函数是 $f(p)=(p+3) \bmod 26$ 和 $f^{-1}(p)=(p-3) \bmod 26$ ,分别。

凯撒密码的一种略微概括,称为移位密码或加法密码,是将 3 替换为整数 $b$ ,称为钥匙。换句 话说,每个字母的数字等价物移动了b,从而产生以下功能:

$\$ \$$

Veft {

Encryption $\rightarrow f(p)=(p+b) \bmod 26$ Decryption $\rightarrow f^{-1}(p)=(p-b) \bmod 26$

、正确的。

统计代写请认准statistics-lab™. statistics-lab™为您的留学生涯保驾护航。

金融工程代写

金融工程是使用数学技术来解决金融问题。金融工程使用计算机科学、统计学、经济学和应用数学领域的工具和知识来解决当前的金融问题,以及设计新的和创新的金融产品。

非参数统计代写

非参数统计指的是一种统计方法,其中不假设数据来自于由少数参数决定的规定模型;这种模型的例子包括正态分布模型和线性回归模型。

广义线性模型代考

广义线性模型(GLM)归属统计学领域,是一种应用灵活的线性回归模型。该模型允许因变量的偏差分布有除了正态分布之外的其它分布。

术语 广义线性模型(GLM)通常是指给定连续和/或分类预测因素的连续响应变量的常规线性回归模型。它包括多元线性回归,以及方差分析和方差分析(仅含固定效应)。

有限元方法代写

有限元方法(FEM)是一种流行的方法,用于数值解决工程和数学建模中出现的微分方程。典型的问题领域包括结构分析、传热、流体流动、质量运输和电磁势等传统领域。

有限元是一种通用的数值方法,用于解决两个或三个空间变量的偏微分方程(即一些边界值问题)。为了解决一个问题,有限元将一个大系统细分为更小、更简单的部分,称为有限元。这是通过在空间维度上的特定空间离散化来实现的,它是通过构建对象的网格来实现的:用于求解的数值域,它有有限数量的点。边界值问题的有限元方法表述最终导致一个代数方程组。该方法在域上对未知函数进行逼近。[1] 然后将模拟这些有限元的简单方程组合成一个更大的方程系统,以模拟整个问题。然后,有限元通过变化微积分使相关的误差函数最小化来逼近一个解决方案。

tatistics-lab作为专业的留学生服务机构,多年来已为美国、英国、加拿大、澳洲等留学热门地的学生提供专业的学术服务,包括但不限于Essay代写,Assignment代写,Dissertation代写,Report代写,小组作业代写,Proposal代写,Paper代写,Presentation代写,计算机作业代写,论文修改和润色,网课代做,exam代考等等。写作范围涵盖高中,本科,研究生等海外留学全阶段,辐射金融,经济学,会计学,审计学,管理学等全球99%专业科目。写作团队既有专业英语母语作者,也有海外名校硕博留学生,每位写作老师都拥有过硬的语言能力,专业的学科背景和学术写作经验。我们承诺100%原创,100%专业,100%准时,100%满意。

随机分析代写

随机微积分是数学的一个分支,对随机过程进行操作。它允许为随机过程的积分定义一个关于随机过程的一致的积分理论。这个领域是由日本数学家伊藤清在第二次世界大战期间创建并开始的。

时间序列分析代写

随机过程,是依赖于参数的一组随机变量的全体,参数通常是时间。 随机变量是随机现象的数量表现,其时间序列是一组按照时间发生先后顺序进行排列的数据点序列。通常一组时间序列的时间间隔为一恒定值(如1秒,5分钟,12小时,7天,1年),因此时间序列可以作为离散时间数据进行分析处理。研究时间序列数据的意义在于现实中,往往需要研究某个事物其随时间发展变化的规律。这就需要通过研究该事物过去发展的历史记录,以得到其自身发展的规律。

回归分析代写

多元回归分析渐进(Multiple Regression Analysis Asymptotics)属于计量经济学领域,主要是一种数学上的统计分析方法,可以分析复杂情况下各影响因素的数学关系,在自然科学、社会和经济学等多个领域内应用广泛。

MATLAB代写

MATLAB 是一种用于技术计算的高性能语言。它将计算、可视化和编程集成在一个易于使用的环境中,其中问题和解决方案以熟悉的数学符号表示。典型用途包括:数学和计算算法开发建模、仿真和原型制作数据分析、探索和可视化科学和工程图形应用程序开发,包括图形用户界面构建MATLAB 是一个交互式系统,其基本数据元素是一个不需要维度的数组。这使您可以解决许多技术计算问题,尤其是那些具有矩阵和向量公式的问题,而只需用 C 或 Fortran 等标量非交互式语言编写程序所需的时间的一小部分。MATLAB 名称代表矩阵实验室。MATLAB 最初的编写目的是提供对由 LINPACK 和 EISPACK 项目开发的矩阵软件的轻松访问,这两个项目共同代表了矩阵计算软件的最新技术。MATLAB 经过多年的发展,得到了许多用户的投入。在大学环境中,它是数学、工程和科学入门和高级课程的标准教学工具。在工业领域,MATLAB 是高效研究、开发和分析的首选工具。MATLAB 具有一系列称为工具箱的特定于应用程序的解决方案。对于大多数 MATLAB 用户来说非常重要,工具箱允许您学习和应用专业技术。工具箱是 MATLAB 函数(M 文件)的综合集合,可扩展 MATLAB 环境以解决特定类别的问题。可用工具箱的领域包括信号处理、控制系统、神经网络、模糊逻辑、小波、仿真等。