如果你也在 怎样代写密码学Cryptography这个学科遇到相关的难题,请随时右上角联系我们的24/7代写客服。

密码学创造了具有隐藏意义的信息;密码分析是破解这些加密信息以恢复其意义的科学。许多人用密码学一词来代替密码学;然而,重要的是要记住,密码学包括了密码学和密码分析。

statistics-lab™ 为您的留学生涯保驾护航 在代写密码学Cryptography方面已经树立了自己的口碑, 保证靠谱, 高质且原创的统计Statistics代写服务。我们的专家在代写密码学Cryptography代写方面经验极为丰富,各种代写密码学Cryptography相关的作业也就用不着说。

我们提供的密码学Cryptography及其相关学科的代写,服务范围广, 其中包括但不限于:

- Statistical Inference 统计推断

- Statistical Computing 统计计算

- Advanced Probability Theory 高等概率论

- Advanced Mathematical Statistics 高等数理统计学

- (Generalized) Linear Models 广义线性模型

- Statistical Machine Learning 统计机器学习

- Longitudinal Data Analysis 纵向数据分析

- Foundations of Data Science 数据科学基础

数学代写|密码学作业代写Cryptography代考|Chosen Plaintext Confidentiality and Ciphertext Integrity Suffice

The main theorem on ciphertext integrity is an important theorem that simplifies the analysis of schemes, since it allows us to deal with chosen ciphertext queries separately from challenge and chosen plaintext queries.

We shall first prove a small lemma on the probability of dependent events. This is a powerful lemma, since it allows us to bound the divergence of two games by isolating a single exceptional event that could cause them to diverge.

(T) Theorem 7.8. Let $\Sigma$ be a symmetric cryptosystem. Let $\mathcal{A}$ be a $\left(\tau, l_c, l_e, l_d\right)$ adversary against indistinguishability. Then there exists a $\left(\tau_1^{\prime}, l_c, l_e, 0\right)$ adversary $\mathcal{B}1$ against indistinguishability and a $\left(\tau_2^{\prime}, l_c+l_e, l_d\right)$-adversary $\mathcal{B}_2$ against integrity, with $\tau_1^{\prime}$ and $\tau_2^{\prime}$ essentially equal to $\tau$, such that $$ \operatorname{Adv}{\Sigma}^{\text {ind-cca }}(\mathcal{A}) \leq \operatorname{Adv}{\Sigma}^{\text {ind-cpa }}\left(\mathcal{B}_1\right)+2 \mathbf{A d v}{\Sigma}^{\text {int-ctxt }}\left(\mathcal{B}_2\right) .

$$

Proof. We first describe the adversaries. The indistinguishability adversary $\mathcal{B}_1$ runs a copy of $\mathcal{A}$ and the following simulator $\operatorname{Sim}_1$.

- When $\mathcal{A}$ makes a challenge or a chosen plaintext query, $\operatorname{Sim}_1$ forwards the query to the indistinguishability experiment. It keeps a record $(a d, m, c)$ of chosen plaintext queries with responses.

- When $\mathcal{A}$ makes a chosen ciphertext query $(a d, c), \mathbf{S i m}_1$ checks if it has a record $(a d, m, c)$ for some $m$. If it does, $\operatorname{Sim}_1$ sends $m$ to $\mathcal{A}$. Otherwise it sends $\perp$ to $\mathcal{A}$.

If $\mathcal{A}$ outputs $b^{\prime}, \mathcal{B}_1$ outputs $b^{\prime}$. If $\mathcal{A}$ exceeds its bounds, $\mathcal{B}_1$ samples $b^{\prime} \leftarrow^r{0,1}$ and outputs $b^{\prime}$.

The integrity adversary $\mathcal{B}_2$ runs a copy of $\mathcal{A}$ and the following simulator $\operatorname{Sim}_2$.

- $\operatorname{Sim}_2$ samples $b \longleftarrow{0,1}$.

- When $\mathcal{A}$ sends a challenge query $\left(a d, m_0, m_1\right), \operatorname{Sim}_2$ sends a chosen plaintext query $\left(a d, m_b\right)$. When it gets a response $c$, it records $(a d, c)$. Then it forwards $c$ to $\mathcal{A}$.

数学代写|密码学作业代写Cryptography代考|Authenticated Encryption with Associated Data

We have seen that randomness is vital for secure encryption. Faulty randomness generation is a major threat in cryptography. Bad (pseudo-)random generation have caused a number of disasters, and there also seem to have been deliberate attempts to sabotage pseudo-random number generators.

Therefore, it is useful to make cryptosystems that are more misuse resistant (or user-friendly, where the user is a designer of systems using cryptography), so that if randomness generation should somehow fail the cryptography will not fail completely. To deal with this we shall need another cryptographic object. We stress that this is something that can be used to build a symmetric cryptosystem, but it is not by itself a symmetric cryptosystem.

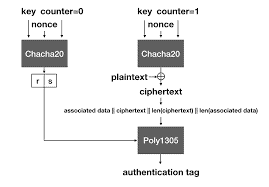

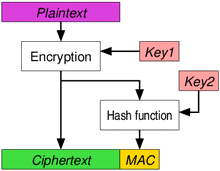

Definition 7.7. A authenticated encryption scheme with associated data (AEAD) consists of a set $\mathfrak{K}$ of keys, a set $\mathfrak{P}$ of plaintexts, a set $\mathfrak{F}$ of associated data, a set $\mathfrak{N}$ of nonces, a set $\mathfrak{C}$ of ciphertexts,

- a deterministic encryption algorithm $\mathcal{E}$ that on input of a key, a nonce, associated data and a plaintext outputs a ciphertext, and

- a deterministic decryption algorithm $\mathcal{D}$ that on input of a key, a nonce, associated data and a ciphertext outputs a plaintext or $\perp$.

For any key $k$, nonce no, associated data $a d$ and plaintext $m$, we have that

$$

\mathcal{D}(k, n o, a d, \mathcal{E}(k, n o, a d, m))=m .

$$

It is tempting to design a real-or-random-like security game for AEAD, but this does not work. When the adversary may specify the nonce, the encryption function becomes deterministic. The adversary could then ask for encryptions of several messages of very short length for a fixed nonce and associated data, and expect a collision when random messages are encrypted. An indistinguishability security game could be made to work, but the preferred security notion for AEAD is similar to random-looking ciphertexts from Section 7.1.3.

密码学代写

数学代写|密码学作业代写Cryptography代考|Chosen Plaintext Confidentiality and Ciphertext Integrity Suffice

密文完整性的主要定理是一个简化方案分析的重要定理,因为它允许我们将选择的密文查询与质询和选择 的明文查询分开处理。

我们将首先证明一个关于相关事件概率的小引理。这是一个强大的引理,因为它允许我们通过隔离一个可 能导致它们发散的异常事件来限制两个游戏的发散。

(T) 定理 7.8。让 $\Sigma$ 是一个对称的密码系统。让 $\mathcal{A}$ 是一个 $\left(\tau, l_c, l_e, l_d\right)$ 对抗不可区分性的对手。那么存在一 个 $\left(\tau_1^{\prime}, l_c, l_e, 0\right)$ 对手 $\mathcal{B} 1$ 反对不可区分性和 $\left(\tau_2^{\prime}, l_c+l_e, l_d\right)$-对手 $\mathcal{B}_2$ 反对诚信,与 $\tau_1^{\prime}$ 和 $\tau_2^{\prime}$ 本质上等于 $\tau$ , 这样

$$

\operatorname{Adv} \Sigma^{\text {ind-cca }}(\mathcal{A}) \leq \operatorname{Adv} \Sigma^{\text {ind-cpa }}\left(\mathcal{B}_1\right)+2 \mathbf{A d v} \Sigma^{\text {int-ctxt }}\left(\mathcal{B}_2\right)

$$

证明。我们首先描述对手。难以区分的对手 $\mathcal{B}_1$ 运行一个副本 $\mathcal{A}$ 和以下模拟器Sim $\mathrm{Si}_1$.

- 什么时候 $\mathcal{A}$ 提出挑战或选择明文查询, $\mathrm{Sim}_1$ 将查询转发给不可区分性实验。它保留记录 $(a d, m, c)$ 带有响应的选定明文查询。

- 什么时候 $\mathcal{A}$ 进行选定的密文查询 $(a d, c), \mathbf{S i m}_1$ 检查它是否有记录 $(a d, m, c)$ 对于一些 $m$. 如果是这 样, $\operatorname{Sim}_1$ 发送 $m$ 到 $\mathcal{A}$. 否则发送上到 $\mathcal{A}$.

如果 $\mathcal{A}$ 产出 $b^{\prime}, \mathcal{B}_1$ 产出 $b^{\prime}$. 如果 $\mathcal{A}$ 超出其界限, $\mathcal{B}_1$ 样品 $b^{\prime} \leftarrow^r 0,1$ 和输出 $b^{\prime}$.

完整性对手 $\mathcal{B}_2$ 运行一个副本 $\mathcal{A}$ 和以下模拟器 $S i m_2$. - $\operatorname{Sim}_2$ 样品 $b \longleftarrow 0,1$.

- 什么时候 $\mathcal{A}$ 发送挑战查询 $\left(a d, m_0, m_1\right), \operatorname{Sim}_2$ 发送选定的明文查询 $\left(a d, m_b\right)$. 当它得到回应时 $c$ , 它记录 $(a d, c)$. 然后转发 $c$ 到 $\mathcal{A}$.

数学代写|密码学作业代写Cryptography代考|Authenticated Encryption with Associated Data

我们已经看到随机性对于安全加密至关重要。错误的随机生成是密码学中的主要威胁。糟糕的 (伪) 随机 数生成已经造成了很多灾难,而且似乎也有人葸意破坏伪随机数生成器。

因此,使密码系统更能防止误用(或用户友好,用户是使用密码系统的设计者)是有用的,这样如果随机 生成不知何故失败,密码系统就不会完全失败。为了解决这个问题,我们将需要另一个加密对象。我们强 调这是可以用来构建对称密码系统的东西,但它本身并不是一个对称密码系统。

定义 7.7。具有关联数据的经过身份验证的加密方案 (AEAD) 由一组 $\mathfrak{R}$ 键,一组 $\mathfrak{P}$ 明文,一组 $\mathfrak{F}$ 相关数据, 一组 $\mathfrak{N}$ 随机数,一组的密文,

- 确定性加密算法 $\mathcal{E}$ 输入密钥、随机数、相关数据和明文输出密文,以及

- 确定性解密算法 $\mathcal{D}$ 输入密钥、随机数、相关数据和密文输出明文或 $\perp$.

对于任意键 $k$, nonce no, 关联数据 $a d$ 和明文 $m$ ,我们有

$$

\mathcal{D}(k, n o, a d, \mathcal{E}(k, n o, a d, m))=m .

$$

为 $A E A D$ 设计一个类似真实或随机的安全游戏很诱人,但这行不通。当对手可以指定 nonce 时,加密函 数就变得确定了。然后,对手可能会要求对几条长度非常短的消息进行加密,以获得固定的随机数和相关 数据,并期望在加密随机消息时发生冲突。可以使不可区分性安全游戏起作用,但 AEAD 的首选安全概 念类似于第 $7.1 .3$ 节中的随机密文。

统计代写请认准statistics-lab™. statistics-lab™为您的留学生涯保驾护航。

金融工程代写

金融工程是使用数学技术来解决金融问题。金融工程使用计算机科学、统计学、经济学和应用数学领域的工具和知识来解决当前的金融问题,以及设计新的和创新的金融产品。

非参数统计代写

非参数统计指的是一种统计方法,其中不假设数据来自于由少数参数决定的规定模型;这种模型的例子包括正态分布模型和线性回归模型。

广义线性模型代考

广义线性模型(GLM)归属统计学领域,是一种应用灵活的线性回归模型。该模型允许因变量的偏差分布有除了正态分布之外的其它分布。

术语 广义线性模型(GLM)通常是指给定连续和/或分类预测因素的连续响应变量的常规线性回归模型。它包括多元线性回归,以及方差分析和方差分析(仅含固定效应)。

有限元方法代写

有限元方法(FEM)是一种流行的方法,用于数值解决工程和数学建模中出现的微分方程。典型的问题领域包括结构分析、传热、流体流动、质量运输和电磁势等传统领域。

有限元是一种通用的数值方法,用于解决两个或三个空间变量的偏微分方程(即一些边界值问题)。为了解决一个问题,有限元将一个大系统细分为更小、更简单的部分,称为有限元。这是通过在空间维度上的特定空间离散化来实现的,它是通过构建对象的网格来实现的:用于求解的数值域,它有有限数量的点。边界值问题的有限元方法表述最终导致一个代数方程组。该方法在域上对未知函数进行逼近。[1] 然后将模拟这些有限元的简单方程组合成一个更大的方程系统,以模拟整个问题。然后,有限元通过变化微积分使相关的误差函数最小化来逼近一个解决方案。

tatistics-lab作为专业的留学生服务机构,多年来已为美国、英国、加拿大、澳洲等留学热门地的学生提供专业的学术服务,包括但不限于Essay代写,Assignment代写,Dissertation代写,Report代写,小组作业代写,Proposal代写,Paper代写,Presentation代写,计算机作业代写,论文修改和润色,网课代做,exam代考等等。写作范围涵盖高中,本科,研究生等海外留学全阶段,辐射金融,经济学,会计学,审计学,管理学等全球99%专业科目。写作团队既有专业英语母语作者,也有海外名校硕博留学生,每位写作老师都拥有过硬的语言能力,专业的学科背景和学术写作经验。我们承诺100%原创,100%专业,100%准时,100%满意。

随机分析代写

随机微积分是数学的一个分支,对随机过程进行操作。它允许为随机过程的积分定义一个关于随机过程的一致的积分理论。这个领域是由日本数学家伊藤清在第二次世界大战期间创建并开始的。

时间序列分析代写

随机过程,是依赖于参数的一组随机变量的全体,参数通常是时间。 随机变量是随机现象的数量表现,其时间序列是一组按照时间发生先后顺序进行排列的数据点序列。通常一组时间序列的时间间隔为一恒定值(如1秒,5分钟,12小时,7天,1年),因此时间序列可以作为离散时间数据进行分析处理。研究时间序列数据的意义在于现实中,往往需要研究某个事物其随时间发展变化的规律。这就需要通过研究该事物过去发展的历史记录,以得到其自身发展的规律。

回归分析代写

多元回归分析渐进(Multiple Regression Analysis Asymptotics)属于计量经济学领域,主要是一种数学上的统计分析方法,可以分析复杂情况下各影响因素的数学关系,在自然科学、社会和经济学等多个领域内应用广泛。

MATLAB代写

MATLAB 是一种用于技术计算的高性能语言。它将计算、可视化和编程集成在一个易于使用的环境中,其中问题和解决方案以熟悉的数学符号表示。典型用途包括:数学和计算算法开发建模、仿真和原型制作数据分析、探索和可视化科学和工程图形应用程序开发,包括图形用户界面构建MATLAB 是一个交互式系统,其基本数据元素是一个不需要维度的数组。这使您可以解决许多技术计算问题,尤其是那些具有矩阵和向量公式的问题,而只需用 C 或 Fortran 等标量非交互式语言编写程序所需的时间的一小部分。MATLAB 名称代表矩阵实验室。MATLAB 最初的编写目的是提供对由 LINPACK 和 EISPACK 项目开发的矩阵软件的轻松访问,这两个项目共同代表了矩阵计算软件的最新技术。MATLAB 经过多年的发展,得到了许多用户的投入。在大学环境中,它是数学、工程和科学入门和高级课程的标准教学工具。在工业领域,MATLAB 是高效研究、开发和分析的首选工具。MATLAB 具有一系列称为工具箱的特定于应用程序的解决方案。对于大多数 MATLAB 用户来说非常重要,工具箱允许您学习和应用专业技术。工具箱是 MATLAB 函数(M 文件)的综合集合,可扩展 MATLAB 环境以解决特定类别的问题。可用工具箱的领域包括信号处理、控制系统、神经网络、模糊逻辑、小波、仿真等。