数学代写|密码学作业代写Cryptography代考|History of Cryptography from the 1800s

如果你也在 怎样代写密码学Cryptography这个学科遇到相关的难题,请随时右上角联系我们的24/7代写客服。

密码学创造了具有隐藏意义的信息;密码分析是破解这些加密信息以恢复其意义的科学。许多人用密码学一词来代替密码学;然而,重要的是要记住,密码学包括了密码学和密码分析。

statistics-lab™ 为您的留学生涯保驾护航 在代写密码学Cryptography方面已经树立了自己的口碑, 保证靠谱, 高质且原创的统计Statistics代写服务。我们的专家在代写密码学Cryptography代写方面经验极为丰富,各种代写密码学Cryptography相关的作业也就用不着说。

我们提供的密码学Cryptography及其相关学科的代写,服务范围广, 其中包括但不限于:

- Statistical Inference 统计推断

- Statistical Computing 统计计算

- Advanced Probability Theory 高等概率论

- Advanced Mathematical Statistics 高等数理统计学

- (Generalized) Linear Models 广义线性模型

- Statistical Machine Learning 统计机器学习

- Longitudinal Data Analysis 纵向数据分析

- Foundations of Data Science 数据科学基础

数学代写|密码学作业代写Cryptography代考|The Vernam Cipher

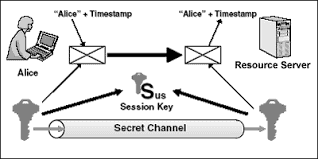

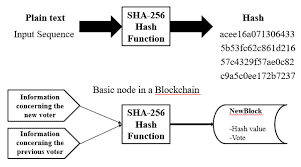

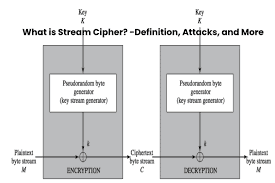

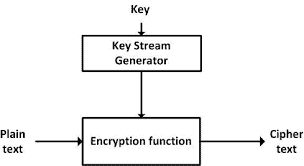

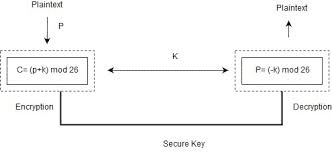

The Vernam cipher is a type of one-time pad (Mollin 2000). The concept behind a one-time pad is that the plain text is somehow altered by a random string of data so that the resulting cipher text is truly random. Gilbert Vernam (April 3, 1890 to February 7,1960 ) proposed a stream cipher that would be used with teleprinters. It would combine character by character a prepared key that was stored on a paper tape, with the characters of the plain text to produce the cipher text. The recipient would again apply the key to get back the plain text.

In 1919 Vernam patented his idea (US Patent 1,310,719). In Vernam’s method he used the binary XOR (exclusive OR) operation applied to the bits of the message. We will be examining binary operations including XOR, in more detail in Chap. 4 . To truly be a one-time pad, by modern standards, a cipher needs two properties. The first is suggested by the name: the key is only used once. After a message is enciphered with a particular key, that key is never used again. This makes the one-time pad quite secure but also very impractical for ongoing communications such as one encounters in e-commerce. The second property is that the key be as long as the message. That prevents any patterns from emerging in the cipher text. It should be noted that Vernam also patented three other cryptographic inventions: US Patent $1,416,765$; US Patent 1,584,749; and US Patent 1,613,686.

One-time pads are still used for communications today, but only for the most sensitive communications. The keys must be stored in a secure location, such as a safe, and used only once for very critical messages. The keys for modern one-time pads are simply strings of random numbers sufficiently large enough to account for whatever message might be sent.

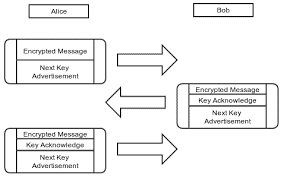

Contrary to popular misconceptions, the Enigma is not a single machine, but rather a family of machines. The first version was invented by German engineer Arthur Scherbius toward the end of World War I. It was also used by several different militaries, not just the Nazi Germans. Some military texts encrypted using a version of Enigma were broken by Polish cryptanalysts: Marian Rejewski, Jerzy Rozycki, and Henryk Zygalski. The three basically reverse engineered a working Enigma machine. The team then developed tools for breaking Enigma ciphers, including one tool named the cryptologic bomb.

The core of the Enigma machine was the rotors. These were disks that were arranged in a circle with 26 letters on them. The rotors where lined up. Essentially each rotor represented a different single-substitution cipher. You can think of the Enigma as a sort of mechanical poly-alphabet cipher. The operator of the Enigma machine would be given a message in plain text, and then type that message into Enigma. For each letter that was typed in, Enigma would provide a different cipher text based on a different substitution alphabet. The recipient would type in the cipher text, getting out the plain text, provided both Enigma machines had the same rotor settings. Figure 2.2 is a picture of an enigma machine.

数学代写|密码学作业代写Cryptography代考|The NSA: The Early Years

It is impossible to discuss the history of cryptography without some discussion of the history of the US National Security Agency. Today they are a large organization and are often reported to be the single largest employer of mathematicians, anywhere in the world. The history of cryptography in the latter half of the twentieth century, and beyond, is closely intertwined with the history of the NSA.

While the NSA formally was founded in 1952, there were many precursors to it. As early as 1919, the US Department of State created the Cipher Bureau, often simply called the “Black Chamber.” The Black Chamber operated in an office in Manhattan, and its main purpose was to crack the communications of foreign governments. They persuaded Western Union to allow them to monitor telegraphs transmitted by Western Union customers. The group had significant initial successes but was shut down in 1929 by the Secretary of State. He felt that spying was not a gentlemanly or honorable activity.

In 1924 the US Navy formed its Radio Intelligence office with the purpose of developing intelligence from monitoring radio communications. By 1942 the US Army renamed its Signal Intelligence Service, as Signal Security Service. At this time, the various military branches had their own initiatives on communications, radio intelligence, and cryptography, and cooperation was at a minimum.

In 1949 the various military agencies coordinated cryptology activities with a new, centralized organization named the Armed Forces Security Agency. This agency was part of the Department of Defense, rather than a specific branch of the military. In 1951, President Harry Truman set up a panel to investigate the shortcomings of the AFSA. Among those shortcomings was the failure to predict the outbreak of the Korean War. From this investigation came the National Security Agency. President Truman issued a classified directive entitled “Communications Intelligence Activities” that, among other things, established the NSA.

For much of its early history, the existence of the NSA was not acknowledged. This led to those who did know, jokingly referring to the NSA as “No Such Agency.” Obviously, the history of any intelligence agency is not completely public. But let’s examine some highlights that are.

After World War II, Soviet encryption was unbreakable and thus posed a significant issue for US Intelligence agencies. This fact, coupled with the discovery of Soviet Spies in various western governments, lead to a renewed emphasis on signals intelligence (SIGINT) and cryptanalysis.

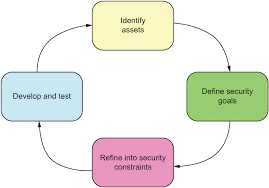

The NSA had two primary roles. The first being to be able to monitor and decipher the communications of other nations. This would enable the gathering of important intelligence. The second being the protection of US communications from other nations eavesdropping. This led the NSA to develop a standard now known as TEMPEST, an acronym for Transient Electromagnetic Pulse Emanation Standard. This standard applies to both equipment used and to deployment and configuration of communications equipment.

During the cold war, the NSA grew and had some significant successes. As one prominent example, in 1964 the NSA intercepted and decrypted communications regarding China’s first nuclear weapon test. There were many others; some are still classified today. In recent years The Washington Times reported that NSA programs have foiled terrorist plots in over 20 different countries. We will see the NSA again in later chapters, particularly when we study modern cryptographic ciphers such as DES and AES in Chaps. 6 and 7 and then when we discuss cryptographic backdoors in Chap. 18.

密码学代写

数学代写|密码学作业代写Cryptography代考|The Vernam Cipher

Vernam 密码是一种一次性密码本 (Mollin 2000)。一次性一密背后的概念是纯文本以某种方式被随机数据串改变,因此生成的密文是真正随机的。Gilbert Vernam(1890 年 4 月 3 日至 1960 年 2 月 7 日)提出了一种用于电传打字机的流密码。它将一个字符一个字符地组合,一个存储在纸带上的准备好的密钥,与纯文本的字符产生密文。收件人将再次应用密钥以取回纯文本。

1919 年,Vernam 为他的想法申请了专利(美国专利 1,310,719)。在 Vernam 的方法中,他使用了应用于消息位的二进制 XOR(异或)运算。我们将在第 1 章中更详细地研究包括 XOR 在内的二进制操作。4. 要真正成为一次性一密本,按照现代标准,密码需要两个属性。第一个由名称建议:密钥仅使用一次。在使用特定密钥对消息进行加密后,该密钥将不再使用。这使得一次性一卡通非常安全,但对于正在进行的通信(例如在电子商务中遇到的人)来说也非常不切实际。第二个属性是密钥与消息一样长。这可以防止任何模式出现在密文中。值得注意的是,Vernam 还为其他三项密码学发明申请了专利:美国专利1,416,765; 美国专利 1,584,749;和美国专利 1,613,686。

一次性一密本今天仍用于通信,但仅用于最敏感的通信。密钥必须存储在安全位置,例如保险箱,并且对于非常关键的消息只能使用一次。现代一次性一密的密钥只是一串随机数,足够大以说明可能发送的任何消息。

与流行的误解相反,Enigma 不是一台机器,而是一个机器家族。第一个版本是由德国工程师 Arthur Scherbius 在第一次世界大战结束时发明的。它也被几个不同的军队使用,而不仅仅是纳粹德国人。一些使用 Enigma 版本加密的军事文本被波兰密码分析家破译:Marian Rejewski、Jerzy Rozycki 和 Henryk Zygalski。三人基本上逆向设计了一台工作的恩尼格玛机。该团队随后开发了用于破解 Enigma 密码的工具,包括一种名为密码炸弹的工具。

Enigma 机器的核心是转子。这些圆盘排列成一个圆圈,上面有 26 个字母。转子排成一行。本质上,每个转子代表一个不同的单替换密码。您可以将 Enigma 视为一种机械多字母密码。Enigma 机器的操作员将收到一条纯文本消息,然后将该消息输入 Enigma。对于输入的每个字母,Enigma 都会根据不同的替代字母表提供不同的密文。如果两台 Enigma 机器的转子设置相同,接收者将输入密文,得到明文。图 2.2 是谜机的图片。

数学代写|密码学作业代写Cryptography代考|The NSA: The Early Years

如果不讨论美国国家安全局的历史,就不可能讨论密码学的历史。今天,他们是一个大型组织,并且经常被报道为世界上任何地方最大的数学家雇主。二十世纪下半叶及以后的密码学历史与美国国家安全局的历史密切相关。

虽然 NSA 于 1952 年正式成立,但它的前身有很多。早在 1919 年,美国国务院就成立了密码局,通常简称为“黑室”。黑室在曼哈顿的一间办公室里运作,其主要目的是破解外国政府的通讯。他们说服西联汇款允许他们监控西联汇款客户发送的电报。该组织最初取得了重大成功,但在 1929 年被国务卿关闭。他觉得间谍活动不是绅士或光荣的活动。

1924 年,美国海军成立了无线电情报办公室,目的是通过监视无线电通信来开发情报。到 1942 年,美国陆军将其信号情报处更名为信号安全处。此时,各军种在通信、无线电情报、密码学等方面各有各的倡议,合作也处于最低限度。

1949 年,各种军事机构与一个名为武装部队安全局的新的中央组织协调密码学活动。该机构是国防部的一部分,而不是军队的一个特定部门。1951 年,哈里杜鲁门总统成立了一个小组来调查 AFSA 的缺点。这些缺点之一是未能预测朝鲜战争的爆发。来自这项调查的是国家安全局。杜鲁门总统发布了一项名为“通信情报活动”的机密指令,除其他外,该指令还建立了美国国家安全局。

在其早期历史的大部分时间里,NSA 的存在并未得到承认。这导致那些知道的人开玩笑地将 NSA 称为“没有这样的机构”。显然,任何情报机构的历史都不是完全公开的。但是,让我们检查一些亮点。

第二次世界大战后,苏联的加密是牢不可破的,因此给美国情报机构带来了重大问题。这一事实,再加上在各个西方政府中发现苏联间谍,导致人们重新强调信号情报 (SIGINT) 和密码分析。

美国国家安全局有两个主要角色。第一个是能够监视和破译其他国家的通信。这将使重要情报的收集成为可能。第二个是保护美国通信免受其他国家的窃听。这导致美国国家安全局制定了一个标准,现在称为 TEMPEST,瞬态电磁脉冲发射标准的首字母缩写词。本标准既适用于所使用的设备,也适用于通信设备的部署和配置。

在冷战期间,美国国家安全局发展壮大并取得了一些重大成就。举一个突出的例子,1964 年美国国家安全局截获并解密了有关中国第一次核武器试验的通信。还有很多其他的;有些至今仍属于机密。近年来,《华盛顿时报》报道称,美国国家安全局的计划已在 20 多个不同的国家挫败了恐怖主义阴谋。我们将在后面的章节中再次看到 NSA,特别是当我们在第 2 章中学习现代密码算法(例如 DES 和 AES)时。第 6 章和第 7 章,然后当我们在第 1 章讨论加密后门时。

统计代写请认准statistics-lab™. statistics-lab™为您的留学生涯保驾护航。

金融工程代写

金融工程是使用数学技术来解决金融问题。金融工程使用计算机科学、统计学、经济学和应用数学领域的工具和知识来解决当前的金融问题,以及设计新的和创新的金融产品。

非参数统计代写

非参数统计指的是一种统计方法,其中不假设数据来自于由少数参数决定的规定模型;这种模型的例子包括正态分布模型和线性回归模型。

广义线性模型代考

广义线性模型(GLM)归属统计学领域,是一种应用灵活的线性回归模型。该模型允许因变量的偏差分布有除了正态分布之外的其它分布。

术语 广义线性模型(GLM)通常是指给定连续和/或分类预测因素的连续响应变量的常规线性回归模型。它包括多元线性回归,以及方差分析和方差分析(仅含固定效应)。

有限元方法代写

有限元方法(FEM)是一种流行的方法,用于数值解决工程和数学建模中出现的微分方程。典型的问题领域包括结构分析、传热、流体流动、质量运输和电磁势等传统领域。

有限元是一种通用的数值方法,用于解决两个或三个空间变量的偏微分方程(即一些边界值问题)。为了解决一个问题,有限元将一个大系统细分为更小、更简单的部分,称为有限元。这是通过在空间维度上的特定空间离散化来实现的,它是通过构建对象的网格来实现的:用于求解的数值域,它有有限数量的点。边界值问题的有限元方法表述最终导致一个代数方程组。该方法在域上对未知函数进行逼近。[1] 然后将模拟这些有限元的简单方程组合成一个更大的方程系统,以模拟整个问题。然后,有限元通过变化微积分使相关的误差函数最小化来逼近一个解决方案。

tatistics-lab作为专业的留学生服务机构,多年来已为美国、英国、加拿大、澳洲等留学热门地的学生提供专业的学术服务,包括但不限于Essay代写,Assignment代写,Dissertation代写,Report代写,小组作业代写,Proposal代写,Paper代写,Presentation代写,计算机作业代写,论文修改和润色,网课代做,exam代考等等。写作范围涵盖高中,本科,研究生等海外留学全阶段,辐射金融,经济学,会计学,审计学,管理学等全球99%专业科目。写作团队既有专业英语母语作者,也有海外名校硕博留学生,每位写作老师都拥有过硬的语言能力,专业的学科背景和学术写作经验。我们承诺100%原创,100%专业,100%准时,100%满意。

随机分析代写

随机微积分是数学的一个分支,对随机过程进行操作。它允许为随机过程的积分定义一个关于随机过程的一致的积分理论。这个领域是由日本数学家伊藤清在第二次世界大战期间创建并开始的。

时间序列分析代写

随机过程,是依赖于参数的一组随机变量的全体,参数通常是时间。 随机变量是随机现象的数量表现,其时间序列是一组按照时间发生先后顺序进行排列的数据点序列。通常一组时间序列的时间间隔为一恒定值(如1秒,5分钟,12小时,7天,1年),因此时间序列可以作为离散时间数据进行分析处理。研究时间序列数据的意义在于现实中,往往需要研究某个事物其随时间发展变化的规律。这就需要通过研究该事物过去发展的历史记录,以得到其自身发展的规律。

回归分析代写

多元回归分析渐进(Multiple Regression Analysis Asymptotics)属于计量经济学领域,主要是一种数学上的统计分析方法,可以分析复杂情况下各影响因素的数学关系,在自然科学、社会和经济学等多个领域内应用广泛。

MATLAB代写

MATLAB 是一种用于技术计算的高性能语言。它将计算、可视化和编程集成在一个易于使用的环境中,其中问题和解决方案以熟悉的数学符号表示。典型用途包括:数学和计算算法开发建模、仿真和原型制作数据分析、探索和可视化科学和工程图形应用程序开发,包括图形用户界面构建MATLAB 是一个交互式系统,其基本数据元素是一个不需要维度的数组。这使您可以解决许多技术计算问题,尤其是那些具有矩阵和向量公式的问题,而只需用 C 或 Fortran 等标量非交互式语言编写程序所需的时间的一小部分。MATLAB 名称代表矩阵实验室。MATLAB 最初的编写目的是提供对由 LINPACK 和 EISPACK 项目开发的矩阵软件的轻松访问,这两个项目共同代表了矩阵计算软件的最新技术。MATLAB 经过多年的发展,得到了许多用户的投入。在大学环境中,它是数学、工程和科学入门和高级课程的标准教学工具。在工业领域,MATLAB 是高效研究、开发和分析的首选工具。MATLAB 具有一系列称为工具箱的特定于应用程序的解决方案。对于大多数 MATLAB 用户来说非常重要,工具箱允许您学习和应用专业技术。工具箱是 MATLAB 函数(M 文件)的综合集合,可扩展 MATLAB 环境以解决特定类别的问题。可用工具箱的领域包括信号处理、控制系统、神经网络、模糊逻辑、小波、仿真等。