数学代写|密码学作业代写Cryptography代考|MATH212

如果你也在 怎样代写密码学Cryptography这个学科遇到相关的难题,请随时右上角联系我们的24/7代写客服。

密码学创造了具有隐藏意义的信息;密码分析是破解这些加密信息以恢复其意义的科学。许多人用密码学一词来代替密码学;然而,重要的是要记住,密码学包括了密码学和密码分析。

statistics-lab™ 为您的留学生涯保驾护航 在代写密码学Cryptography方面已经树立了自己的口碑, 保证靠谱, 高质且原创的统计Statistics代写服务。我们的专家在代写密码学Cryptography代写方面经验极为丰富,各种代写密码学Cryptography相关的作业也就用不着说。

我们提供的密码学Cryptography及其相关学科的代写,服务范围广, 其中包括但不限于:

- Statistical Inference 统计推断

- Statistical Computing 统计计算

- Advanced Probability Theory 高等概率论

- Advanced Mathematical Statistics 高等数理统计学

- (Generalized) Linear Models 广义线性模型

- Statistical Machine Learning 统计机器学习

- Longitudinal Data Analysis 纵向数据分析

- Foundations of Data Science 数据科学基础

数学代写|密码学作业代写Cryptography代考|CONTINUOUS KEY EXCHANGE

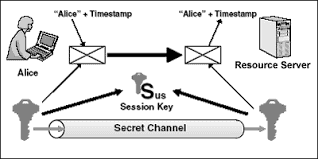

It is sometimes desirable to refresh keys often, to reduce the consequences of session key compromise. This also speeds up recovery time if the key compromise was a one-time event, in particular if the compromise was not detected.

Remark. This is a somewhat obscure threat model, but it is not unrealistic. One example is an adversary using an unknown implementation flaw to compromise a terminal without detection. A subsequent update to the terminal fixes the flaw and as a side effect removes the terminal from the adversary’s control. If the key material is not then refreshed, the adversary retains access to the terminal’s communications.

The natural way to refresh keys is to exchange keys continously. But at the same time, it is also desirable to have as few network exchanges as possible. It would therefore be good if the continuous key exchange could piggy-back on the regular network exchanges. (The amount of data sent over the network still increases, but there is sometimes a non-trivial per-message cost involved in network communications, and avoiding it is good.)

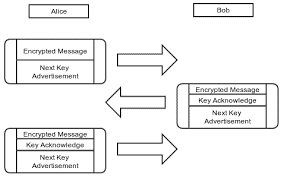

The natural thing to do now is to use a two-round key exchange, but this can only achieve implicit authentication. That is in some sense acceptable, because we anyway intend to use the session key immediately, thereby conferring explicit authentication on the session key.

In a conversation between Alice and Bob, the idea would be that Alice sends her initiator message to Alice. Bob responds with a responder message and a key confirmation token but also sends his own intiator message. Alice responds with her own key confirmation token, a message encrypted under the session key, a responder message for Bob’s initiator message, and her own second initiator message. And so it goes.

In principle, Bob could have sent an encrypted message along with his first responder message, but at that point in time he does not actually know that Alice is present. For the subsequent key exchanges, it makes sense to be a bit more aggressive, sending messages encrypted under a session key together with the responder message that establishes the session key, provided we tie the session key to previous session keys, perhaps by including a complete or partial network history in the key exchange associated data.

数学代写|密码学作业代写Cryptography代考|Witness Relations

Our statements shall simply be set elements belonging to some set $X$. The true statements are defined to be the statements belonging to some subset $L \subseteq X$. The subset $L$ is usually called a language.

Remark. In mathematical logic the set $X$ is usually the set of strings of symbols from some alphabet. The set $L$ is the subset of strings generated from a set of axioms and some interesting rules, with the pious hope that the strings of the language can be interpreted as true mathematical statements. While we shall consider other sets, we retain this use of language.

When we have a statement in a language, we will often need a piece of evidence for this fact. This piece of evidence will be called a witness.

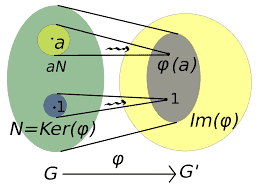

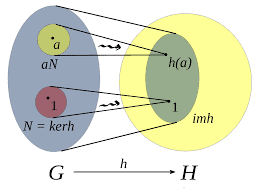

We now define these structures precisely. Consider a set $X$ of statements, a subset (language) $L \subseteq X$, a set $W$ (witnesses) and a relation $R \subseteq X \times W$. We say that $R$ is a witness relation for $L$ if for any $x \in X, x \in L$ if and only if there exists a witness $w \in W$ such that $x R w$.

Given this, proving that a witness exists proves that a statement $x \in X$ belongs to $L$. Proving that we know a witness is a stronger statement.

Remark. Sometimes, we shall assume that the tuple $(X, L, W, R)$ comes equipped with probability distributions on $X, L, X \backslash L$ and $W$, along with suitable algorithms for sampling according to these distributions.

Example 11.1. Let $l$ be an integer and let $X$ be the set of pairs of graphs with $l$ vertices ${1,2, \ldots, l}$. Let $L \subseteq X$ be the pairs with isomorphic graphs. Let $W$ be the set of permutations on ${1,2, \ldots, l}$. Let $R$ be the relation defined by $\left(G_0, G_1\right) R \pi$ if and only if $\pi$ is a isomorphism from $G_0$ to $G_1$.

Example 11.2. Let $l$ be an integer and let $X$ be the set of graphs with $l$ vertices ${1,2, \ldots, l}$. Let $L$ be the set of Hamiltonian graphs with $l$ vertices. Let $W$ be the set of cycles for graphs with $l$ vertices. Let $R$ be the relation defined by $x R w$ if and only if $w$ is an Hamiltonian cycle on $x$.

密码学代写

数学代写|密码学作业代写Cryptography代考|CONTINUOUS KEY EXCHANGE

有时需要经常刷新密钥,以减少会话密钥泄露的后果。如果密钥泄露是一次性事件,尤其是在未检测到泄露的情况下,这也会加快恢复时间。

评论。这是一个有些晦涩的威胁模型,但并非不切实际。一个例子是对手使用未知的实施缺陷在不被发现的情况下破坏终端。随后对终端的更新修复了该缺陷,并作为副作用将终端从对手的控制中移除。如果随后不刷新密钥材料,则对手将保留对终端通信的访问权限。

刷新密钥的自然方式是不断地交换密钥。但与此同时,网络交换越少越好。因此,如果连续的密钥交换可以搭载在常规网络交换上,那就太好了。(通过网络发送的数据量仍在增加,但网络通信中有时会涉及不小的每条消息成本,避免这种情况是好的。)

现在自然要做的是使用两轮密钥交换,但这只能实现隐式认证。这在某种意义上是可以接受的,因为我们无论如何都打算立即使用会话密钥,从而对会话密钥进行显式身份验证。

在 Alice 和 Bob 之间的对话中,想法是 Alice 将她的发起者消息发送给 Alice。Bob 使用响应者消息和密钥确认令牌进行响应,但也发送他自己的发起者消息。Alice 用她自己的密钥确认令牌、一条在会话密钥下加密的消息、Bob 的发起者消息的响应者消息以及她自己的第二个发起者消息进行响应。事情就是这样。

原则上,Bob 可以连同他的第一响应者消息一起发送一条加密消息,但在那个时间点他实际上并不知道 Alice 在场。对于后续的密钥交换,更积极一些是有意义的,发送在会话密钥下加密的消息以及建立会话密钥的响应消息,前提是我们将会话密钥与先前的会话密钥相关联,也许通过包括一个完整的会话密钥或密钥交换相关数据中的部分网络历史记录。

数学代写|密码学作业代写Cryptography代考|Witness Relations

我们的陈述应该只是属于某个集合的集合元素 $X$. 真语句被定义为属于某个子集的语句 $L \subseteq X$. 子集 $L$ 通 常被称为语言。

评论。在数理逻辑中集合 $X$ 通常是来自某个字母表的一组符号串。套装 $L$ 是从一组公理和一些有趣的规则 生成的字符串的子集,虔诚地莃望语言的字符串可以解释为真正的数学语句。虽然我们将考虑其他集合, 但我们保留了这种语言用法。

当我们有一种语言的陈述时,我们通常需要一些证据来证明这一事实。这份证据将被称为证人。

我们现在精确地定义这些结构。考虑一组 $X$ 语句的子集 (语言) $L \subseteq X$ ,一套 $W$ (证人) 和关系 $R \subseteq X \times W$. 我们说 $R$ 是见证人关系 $L$ 如果有的话 $x \in X, x \in L$ 当且仅当存在证人 $w \in W$ 这样 $x R w$

鉴于此,证明证人存在证明了一个陈述 $x \in X$ 属于 $L$. 证明我们认识证人是更有力的陈述。

评论。有时,我们假设元组 $(X, L, W, R)$ 配备了概率分布 $X, L, X \backslash L$ 和 $W$ ,以及根据这些分布进行采 样的合适算法。

例 11.1。让 $l$ 是一个整数,让 $X$ 是图对的集合 $l$ 顶点 $1,2, \ldots, l$. 让 $L \subseteq X$ 是具有同构图的对。让 $W$ 是排 列的集合 $1,2, \ldots, l$. 让 $R$ 是定义的关系 $\left(G_0, G_1\right) R \pi$ 当且仅当 $\pi$ 是同构的 $G_0$ 到 $G_1$.

例 11.2。让 $l$ 是一个整数,让 $X$ 是图形的集合 $l$ 顶点 $1,2, \ldots, l$. 让 $L$ 是哈密顿图的集合 $l$ 顶点。让 $W$ 是图的 循环集 $l$ 顶点。让 $R$ 是定义的关系 $x R w$ 当且仅当 $w$ 是哈密顿循环 $x$.

统计代写请认准statistics-lab™. statistics-lab™为您的留学生涯保驾护航。

金融工程代写

金融工程是使用数学技术来解决金融问题。金融工程使用计算机科学、统计学、经济学和应用数学领域的工具和知识来解决当前的金融问题,以及设计新的和创新的金融产品。

非参数统计代写

非参数统计指的是一种统计方法,其中不假设数据来自于由少数参数决定的规定模型;这种模型的例子包括正态分布模型和线性回归模型。

广义线性模型代考

广义线性模型(GLM)归属统计学领域,是一种应用灵活的线性回归模型。该模型允许因变量的偏差分布有除了正态分布之外的其它分布。

术语 广义线性模型(GLM)通常是指给定连续和/或分类预测因素的连续响应变量的常规线性回归模型。它包括多元线性回归,以及方差分析和方差分析(仅含固定效应)。

有限元方法代写

有限元方法(FEM)是一种流行的方法,用于数值解决工程和数学建模中出现的微分方程。典型的问题领域包括结构分析、传热、流体流动、质量运输和电磁势等传统领域。

有限元是一种通用的数值方法,用于解决两个或三个空间变量的偏微分方程(即一些边界值问题)。为了解决一个问题,有限元将一个大系统细分为更小、更简单的部分,称为有限元。这是通过在空间维度上的特定空间离散化来实现的,它是通过构建对象的网格来实现的:用于求解的数值域,它有有限数量的点。边界值问题的有限元方法表述最终导致一个代数方程组。该方法在域上对未知函数进行逼近。[1] 然后将模拟这些有限元的简单方程组合成一个更大的方程系统,以模拟整个问题。然后,有限元通过变化微积分使相关的误差函数最小化来逼近一个解决方案。

tatistics-lab作为专业的留学生服务机构,多年来已为美国、英国、加拿大、澳洲等留学热门地的学生提供专业的学术服务,包括但不限于Essay代写,Assignment代写,Dissertation代写,Report代写,小组作业代写,Proposal代写,Paper代写,Presentation代写,计算机作业代写,论文修改和润色,网课代做,exam代考等等。写作范围涵盖高中,本科,研究生等海外留学全阶段,辐射金融,经济学,会计学,审计学,管理学等全球99%专业科目。写作团队既有专业英语母语作者,也有海外名校硕博留学生,每位写作老师都拥有过硬的语言能力,专业的学科背景和学术写作经验。我们承诺100%原创,100%专业,100%准时,100%满意。

随机分析代写

随机微积分是数学的一个分支,对随机过程进行操作。它允许为随机过程的积分定义一个关于随机过程的一致的积分理论。这个领域是由日本数学家伊藤清在第二次世界大战期间创建并开始的。

时间序列分析代写

随机过程,是依赖于参数的一组随机变量的全体,参数通常是时间。 随机变量是随机现象的数量表现,其时间序列是一组按照时间发生先后顺序进行排列的数据点序列。通常一组时间序列的时间间隔为一恒定值(如1秒,5分钟,12小时,7天,1年),因此时间序列可以作为离散时间数据进行分析处理。研究时间序列数据的意义在于现实中,往往需要研究某个事物其随时间发展变化的规律。这就需要通过研究该事物过去发展的历史记录,以得到其自身发展的规律。

回归分析代写

多元回归分析渐进(Multiple Regression Analysis Asymptotics)属于计量经济学领域,主要是一种数学上的统计分析方法,可以分析复杂情况下各影响因素的数学关系,在自然科学、社会和经济学等多个领域内应用广泛。

MATLAB代写

MATLAB 是一种用于技术计算的高性能语言。它将计算、可视化和编程集成在一个易于使用的环境中,其中问题和解决方案以熟悉的数学符号表示。典型用途包括:数学和计算算法开发建模、仿真和原型制作数据分析、探索和可视化科学和工程图形应用程序开发,包括图形用户界面构建MATLAB 是一个交互式系统,其基本数据元素是一个不需要维度的数组。这使您可以解决许多技术计算问题,尤其是那些具有矩阵和向量公式的问题,而只需用 C 或 Fortran 等标量非交互式语言编写程序所需的时间的一小部分。MATLAB 名称代表矩阵实验室。MATLAB 最初的编写目的是提供对由 LINPACK 和 EISPACK 项目开发的矩阵软件的轻松访问,这两个项目共同代表了矩阵计算软件的最新技术。MATLAB 经过多年的发展,得到了许多用户的投入。在大学环境中,它是数学、工程和科学入门和高级课程的标准教学工具。在工业领域,MATLAB 是高效研究、开发和分析的首选工具。MATLAB 具有一系列称为工具箱的特定于应用程序的解决方案。对于大多数 MATLAB 用户来说非常重要,工具箱允许您学习和应用专业技术。工具箱是 MATLAB 函数(M 文件)的综合集合,可扩展 MATLAB 环境以解决特定类别的问题。可用工具箱的领域包括信号处理、控制系统、神经网络、模糊逻辑、小波、仿真等。